Infoturbe nõuded (EN ISO 19650-5)

| Site: | BIM courses |

| Course: | BIM & information managament |

| Book: | Infoturbe nõuded (EN ISO 19650-5) |

| Printed by: | Guest user |

| Date: | Monday, 25 May 2026, 11:39 PM |

Table of contents

- Introduction

- Introduction to EN ISO 19650-5

- Overview of EN ISO/IEC 27000 series

- Establishing high-level information need and management requirements

- Establishing a dialogue about the security of digital built assets

- Take care when you share

- Information management - document release guidance

- Triage process for publication or disclosure of information

- 1. The concept of information ownership

- 2. Overview of triage process

- 3. Establish information ownership

- 3.1. Identify the composition of the information

- 3.2. Does your organisation own all of the information?

- 3.3 Has permission been requested from the information owner(s)?

- 3.4 Has permission been granted by information owner(s)?

- 3.5 Establish use case for proposed information that you propose to publish

- 3.6 Do you know who is/are the external information owner(s)?

- 3.7 Can you establish who owns the information?

- 3.8 Does your organisation have legal powers to publish the information?

- 3.9 No authority to publish

- 4. Establish scope of triage process

- 4.1 Describe proposed information situation

- 4.2 Does information contain any personal data?

- 4.3 Could information be commercially sensitive?

- 4.4 Could information be security sensitive?

- 4.5 Does data set contain any information from a 3rd party?

- 4.6 Have you answered yes to any of questions 4.2 to 4.5?

- 4.7 Establish governance, publication and maintenance arrangements

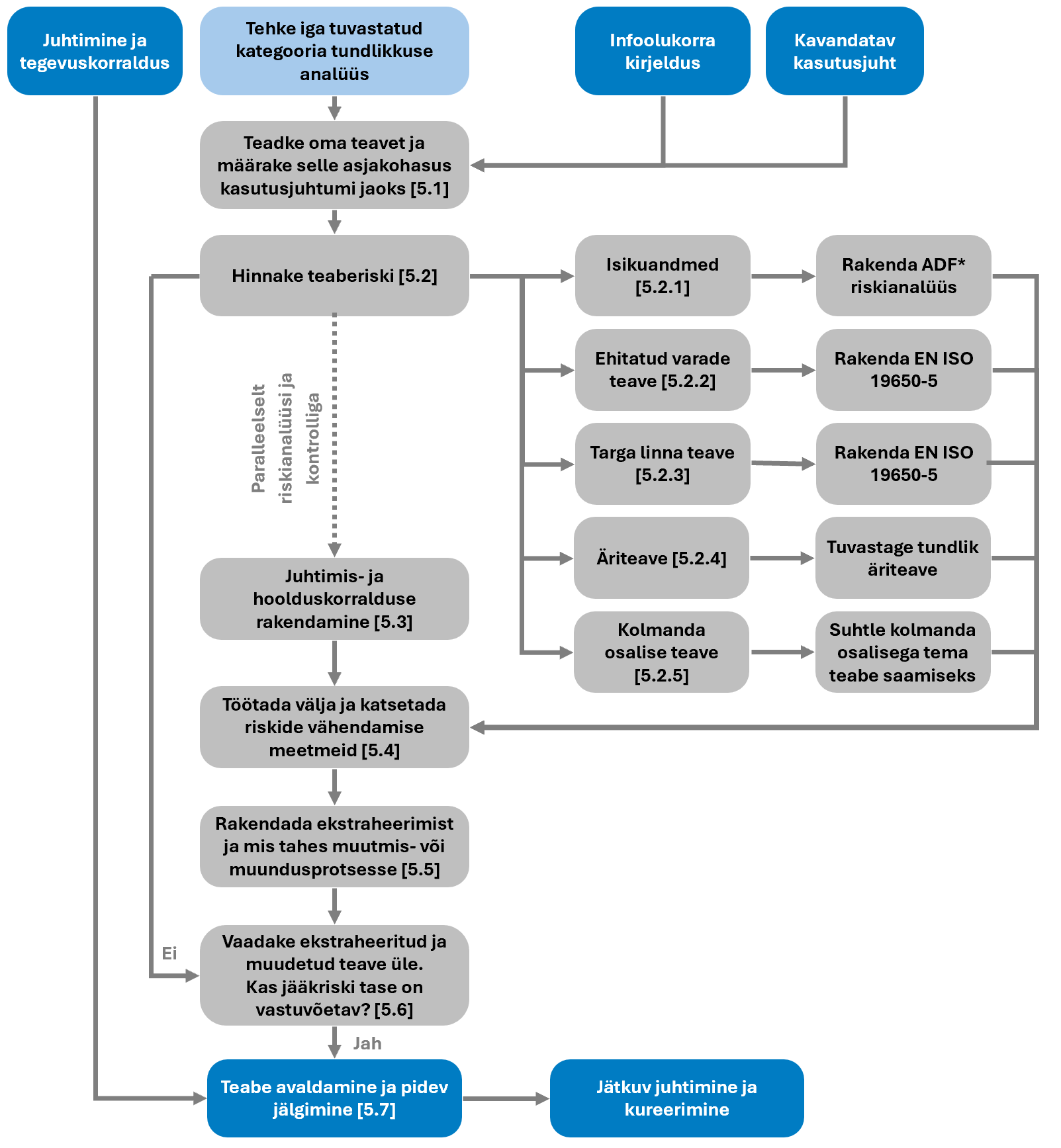

- 5. Undertake sensitivity analysis and information preparation for publication

- 5.1 Know your information and its relevance to use case

- 5.2 Assess information risk

- 5.3 Implement governance and maintenance arrangements

- 5.4 Develop and test risk mitigation measures

- 5.5 Apply extraction and any modification or transformation processes

- 5.6 Review extracted and modified information to assess residual risk

- 5.7 Information release and ongoing monitoring

- 6. Continuing governance and information curation

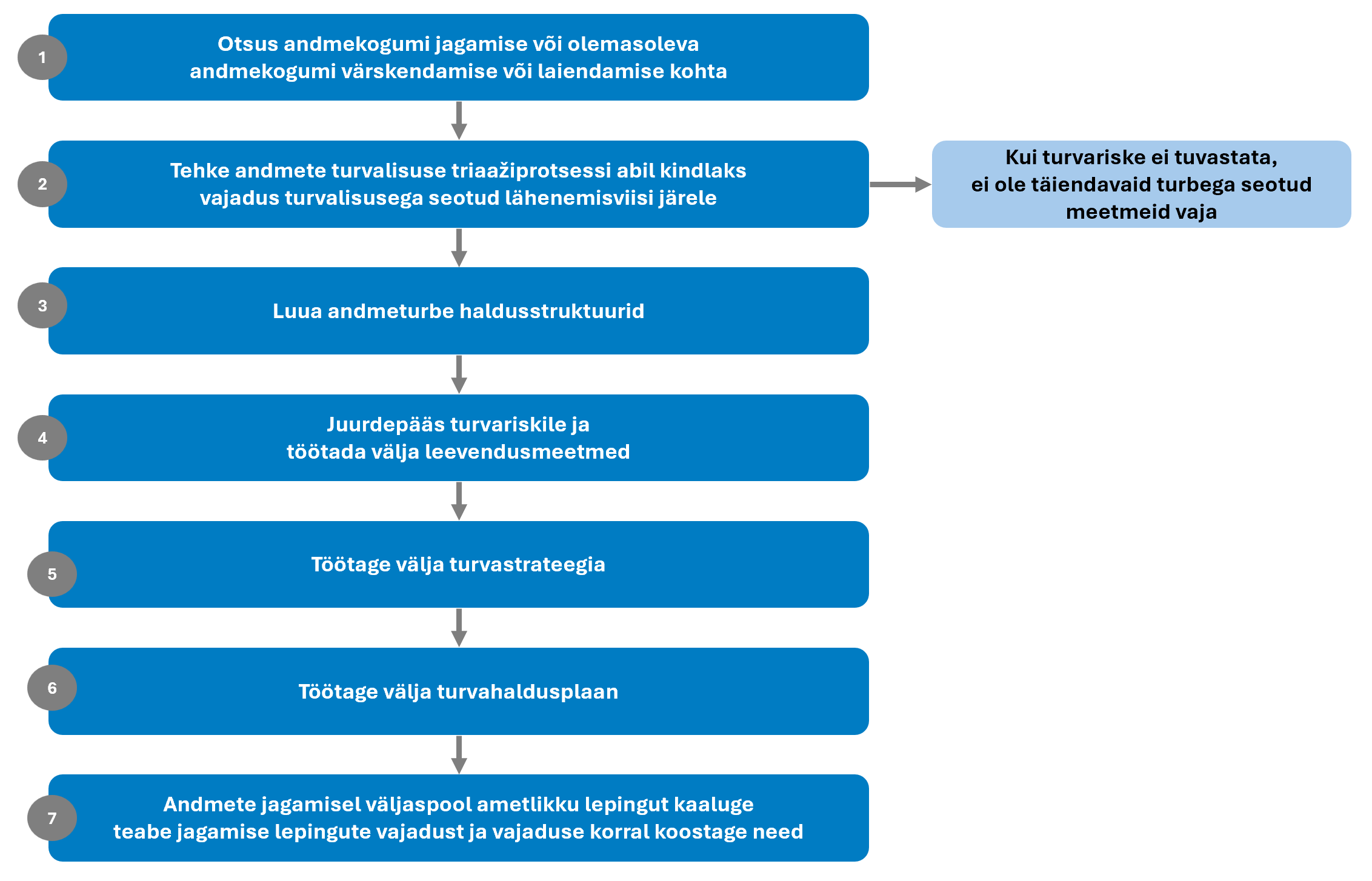

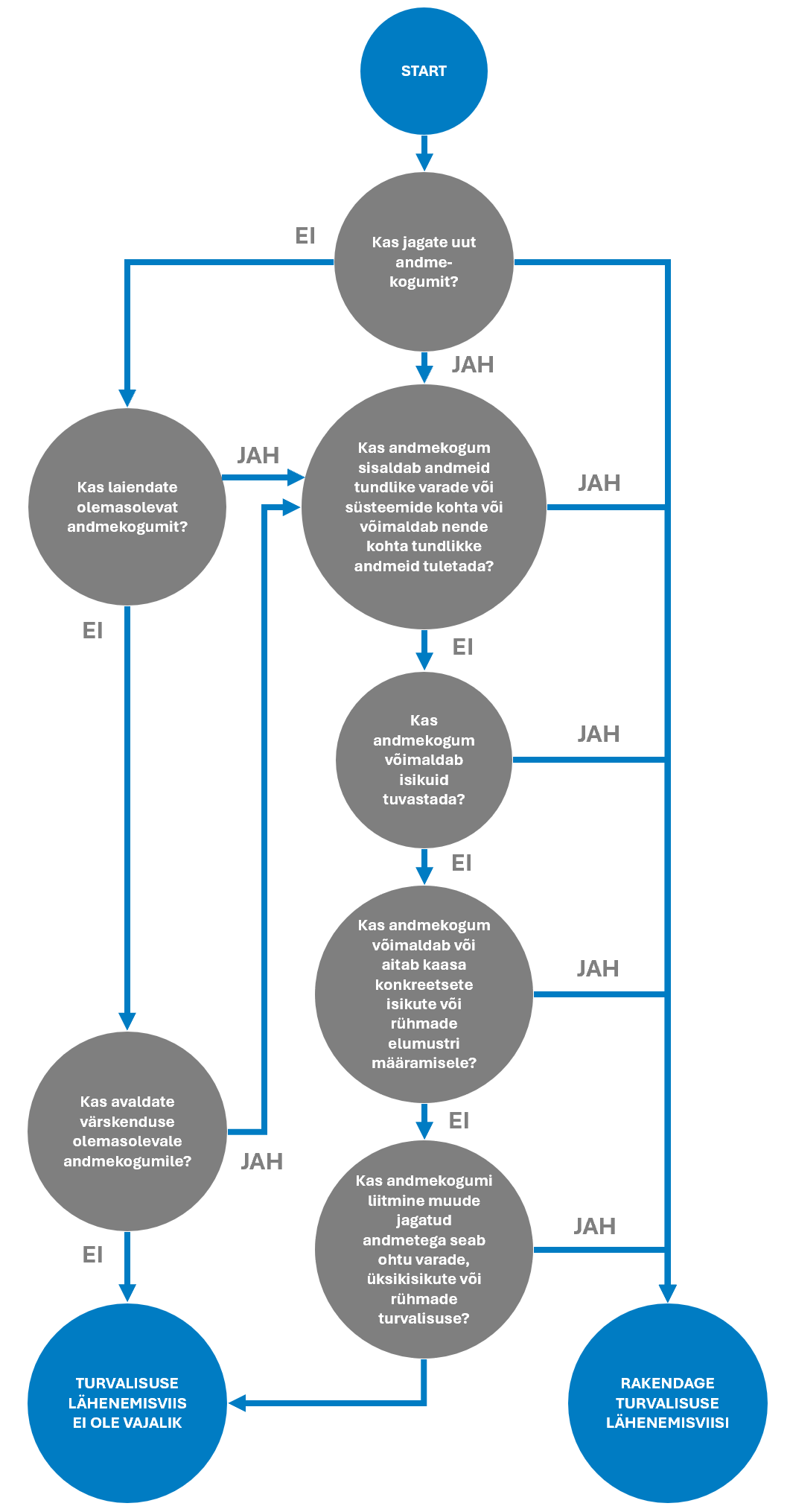

- Application of the security triage process

- Adopting a security minded approach (open and shared data)

- What do we mean by data?

- The need for security

- The security-minded approach

- Implementing a security-minded approach

- Identifying the need for a security-minded approach

- Put in place data security governance structures

- Assess the security risk and develop mitigation measures

- Develop a security strategy

- Develop a security management plan

- Information sharing agreements

Introduction

Infoturbe olemust saab esmalt vaadelda kui turvalisusest lähtuva meelsuse väljaarendamisena. Turvalisusele suunatud meelsust saab vaadata väga erinevate turvalisuse valdkondade tähenduses. Selle eesmärk on julgustada ettevõtete juhte, töötajaid võtta arvesse turvalisusega seotud aspekte nende organisatsioonides, soetatud varade lõikes või oma pakutavates teenustes aga ka töös olevates projektides ning kasutatavates tarkvarades/rakendustes.

Eelnev omab veelgi suuremat tähelepanu olukorras, kus me oleme üha enam liikumas digitaalajastusse, mis tähendab, et kasvab ka nende organisatsioonide arv, kes peavad turvalisusega seotud aspekte arvesse võtma hakkama.

Turvalisusest lähtuv meelsus on üldiselt ette nähtud vaenuliku, pahatahtliku, petturliku ja kuritegeliku käitumise või tegevuse ärahoidmiseks ja katkestamiseks. Seda lähenemisviisi võivad aga kasutada ka organisatsioonid, et aidata kaitsta väärtusliku äriinfo, isikuandmete ja intellektuaalomandi kadumise eest.

Turvalisusest lähtuvat meelsust võib jagada nelja suuremasse rühma:

- Ohtude tuvastamine

- Riskide minimeerimine

- Eeskirjade ning protsesside järgimine

- Vahejuhtumitele/rikkumistele reageerimine

Ohtude tuvastamine

See on seotud ohtude mõistmisega, mis võivad mõjutada:

- organisatsiooni ohutust, turvalisust ja/või vastupidavust;

- inimesi;

- vara;

- teenuseid.

Need ohud võivad olla terrorism, riikide vaenulikud tegevused, äriline spionaaž, organiseeritud kuritegevus, aktivistid, sõltumatud mõjutajad, häkkerid ja pahatahtlikud siseringi liikmed.

Riskide minimeerimine

Teine etapp on meetmete väljatöötamine ja rakendamine nende riskide maandamiseks, mis ületavad teie organisatsiooni riskivalmidust. Need meetmed peaksid arvestama personali-, füüsilise- ja küberturvalisuse kontrolle, samuti meetmeid tundliku informatsiooni haldamiseks, mida organisatsioon loob, hangib, töötleb ja salvestab. Turvalisusele suunatud lähenemisviisi aluseks peaks olema ka hea juhtimistava, mille eest vastutataks oma organisatsiooni tippjuhtkonna tasandil.

Eeskirjade ning protsesside järgimine

Kui eeskirjad ja protsessid on paigas, on oluline, et nende rakendamise tagamiseks oleks olemas asjakohane toetus. See hõlmab turvalisusega seotud kultuuri arendamist ning proportsionaalse auditeerimise ja järelevalve teostamist.

Vahejuhtumitele/rikkumistele reageerimine

Olenemata rakendatavatest meetmetest on võimalik, et turvarikkumine või intsident võib siiski aset leida. Turvalisusele suunatud lähenemisviisi viimane etapp on tõhusalt reageerida ning tuvastada ja rakendada meetmed võimaliku kordumise vähendamiseks.

Turvalisusest lähtuvat lähenemisviisi võib vaadelda väga erinevatest vaatenurkadest, mis sõltub nii sihtrühmast kui ka vajadustest. Siinkohal toomegi mõned olulisemad alateemad ehitusinfo kontekstis:

- Digitehnoloogia

- Infohaldus

- Võrgustatud paik (tark linn)

- Avatud ja jagatud andmed

Seejärel teeme sissejuhatuse olulisematesse standarditesse nagu EN ISO 19650-5 ning EN ISO/IEC 27000 seeria. Käsitletud alateemade lõikes (digitehnoloogia, infohaldus, võrgustatud paigad, avaandmed) tuuakse täpsemad tegevuskavad eraldiseisvate alalõikudena:

- Väga hea tasemega infovajaduse ja -haldamise nõuete määratlus

- Dialoogi alustamine digitaalse ehitatud varade turvalisuse kohta

- Informatsiooni ligipääsetavuse ulatus

- Infohaldus – dokumendi väljastamise juhis

- Triaažiprotsess info avalikustamiseks või avaldamiseks

- Avaandmete turvalisuse lähenemisviisi kasutamine

Digital engineering

Digitehnoloogia kasutuselevõtt ja digitaalsete protsesside, nagu ehitusinfo modelleerimise (BIM) kasutamine ehitatud keskkonnas loob uusi riske ja võimalusi. Selles õppemoodulis vaatame lähemalt digitaaltehnoloogia turvalisuse aspekte.

Digitehnoloogiate suurenev kasutamine ehitatud keskkonnas avaldab juba muutvat mõju. See toob muuhulgas kaasa:

- suurenenud koostöö taseme nii sektorite sees kui ka sektorite vahel;

- läbipaistvamad ja avatumad tööviisid;

- reaalajas teabe kogumine varade kasutamise ja seisukorra kohta;

- digitaalsete andmete ja teabe jagamine ja kasutamine.

Digitaalvarad ja -keskkonnad peavad täitma nõudlikumaid fiskaalseid, funktsionaalseid, jätkusuutlikkuse ja kasvueesmärke. See soodustab muutusi hanke-, tarne- ja tegevusprotsessides.

Paljude uute ehitatud varade loomisel kasutatakse väljaspool objekti, tehasepõhist tootmist ja kohapealset automatiseerimist. Keerukate küberfüüsikaliste (ingl cyber-physical system, CPS) süsteemide kasutamine, mis ühendavad andureid ja ajameid energiatõhususe suurendamiseks ja varade oleluskaare paremaks haldamiseks, muutub üha igapäevaseks nähtuseks. Seda tehnoloogiat kasutatakse juba transpordis, kommunaalteenustes, infrastruktuuris, hoonetes, tootmises, tervishoius ja kaitsevaldkonnas.

Hea turvalisuspoliitika juurutamine võib parandada globaalset positsioneerimist ja anda äriettevõtetele konkurentsieelise, luues usalduse oma sidusrühmade ja klientidega.

Mõõdistajatele (geodeetidele) suunatud lisainfot, kes teostavad maa-aluste tehnosüsteemide mõõdistust, viivad läbi otsinguid tehnosüsteemide andmebaasides aga ka n-ö lihtsalt kohaga tutvumist ning tehnosüsteemide määratlemist ning kontrolli võivad vaadata ka Chartered Institution of Civil Engineering Surveyors materjali.

Information management

Digitaalsed tehnoloogiad ja suhtlusviisid mängivad andmete ja informatsiooni kogumisel, töötlemisel, jagamisel ja säilitamisel üha olulisemat rolli. Informatsioon on iga ettevõtte jaoks kriitiline ressurss ja otsuste aluseks.

Võimalus hallata ja jagada kvaliteetset informatsiooni mängib olulist rolli:

- teenuse hankimise ja osutamise tõhususe parandamine;

- otsuste tegemise ja probleemide lahendamise kvaliteedi tõstmine;

- koostöö edendamine.

Kui informatsioon volitamata osalise ligipääsu tõttu kaob, seda väärkasutatakse või muudetakse, võib see:

- kahjustada üksikisiku või üksikisikute privaatsust, heaolu või turvalisust;

- kahjustada organisatsiooni intellektuaalomandit või ärisaladusi;

- põhjustada ärilist või majanduslikku kahju organisatsioonile või riigile; või

- seada ohtu riikliku julgeoleku-, sise- ja välisasjad.

Tõhusa infohalduse ja jagamise võimekus sõltub ka selle võimest olla süsteemide ja sageli ka organisatsioonide vahel koostalitlusvõimeline. Koostalitlusvõimet võib määratleda kui kahe või enama süsteemi suutlikkust informatsiooni turvaliselt vahetada ja seda taaskasutada.

Täpsemalt vaata alalõigust: Infohaldus – dokumendi väljastamise juhis

Connected places

Võrgustatud paigad (ingl connected places), tuntud ka kui targad linnad (ingl smart cities), on mõeldud selleks, et võimaldada oma kodanikele paremaid teenuseid. See saavutatakse informatsiooni parema kättesaadavuse, teenuste ja süsteemide integreerimise ning tulemuspõhiste lepingute sõlmimise kaudu. Need meetmed võivad suurendada olemasolevate varade ja teenuste võimekust, tõhusust, töökindlust, vastupidavust ja kättesaadavust. Samas võivad sedasorti arengud kaasa tuua uusi haavatavusi ja turvariske.

Võrgustatud paiga üks eesmärk on ühendada konkreetsed vertikaalsed sektorid (nt tehnovõrgud, transport, tervishoid jne), näiteks avalike elektrisõidukite laadimispunktide kasutuselevõtuks. Integreerimine ületab organisatsiooni piire, et saavutada ruumide ja teenuste loomisel, tarnimisel ja kasutamisel terviklik lähenemisviis. Need muudatused peaksid selles paigas võimaldama:

- võtta paremini arvesse praeguste ja tulevaste kodanike vajadusi;

- integreerida füüsiline ja digitaalne planeerimine;

- tõhusamalt ja jätkusuutlikumalt tuvastada, ennetada esilekerkivaid väljakutseid, sealhulgas hädaolukordi, ja neile reageerida;

- suurendada teenuste osutamise ja innovatsiooni suutlikkust, mis omakorda võib suurendada tõhusust ja tulemuslikkust.

Digitehnoloogia, info- ja kommunikatsioonitehnoloogia edusammud on nende muutuste olulised tegurid. Nende tehnoloogiate suurem kasutamine ja sõltuvus tekitab aga olulisi haavatavusi ja sellega seotud turvariske. Nende riskide mõju võib suureneda, kui nendega kaasneb suurem paigaga seotud andmete ja teabe jagamine ja kasutamine ning uute teenuste osutamise mudelite kasutuselevõtt. Mitmed ohu tekitajad võivad püüda neid haavatavusi ära kasutada, et kahjustada ehitatud varade ja teenuste väärtust, pikaealisust ja pidevat kasutamist. Ohu tekitajad võivad samuti püüda mõjutada vastava paiga elanike turvalisust ja ohutust.

Omaette ja vabalt kätte saadav UK PAS 185:2023 standard on spetsifikatsioon võrgustatud paika hõlmava strateegilise tasandi turvalisusele suunatud lähenemisviisi loomiseks ja rakendamiseks nii selle arendamise kui ka toimimise osana. Selles kirjeldatakse üksikasjalikult lähenemisviisi terviklike meetmete rakendamiseks, mis on asjakohased ja proportsionaalsed riskidega, kuid ei takista paiga eesmärkide saavutamist. Allpool leiab viiteid selle standardi paremaks mõistmiseks.

Küberjulgeoleku põhimõtteid tuleks kaaluda koos füüsiliste, personali- ja protsesside turvameetmetega, et töötada välja terviklik turvalisusele suunatud lähenemisviis. Lisaks peaksid võrgustatud paigad kasutama infohalduse häid tavasid, et mõista jagatava teabe väärtust ja tundlikkust.

Võrgustatud paiga väljatöötamisel peavad otsustajad olema teadlikud, et mitmesugused õigusaktid ja määrused võivad tekitada kohustusi varade ja teenuste kohta käiva teabe avaldamiseks või avalikustamiseks. Alltoodud alapeatükkidest leiab ettepanekuid, kuidas neid kohustusi turvalisusest lähtuva lähenemisviisiga täita. Nende ettepanekute kaalumisel on otsustajate kohustus võtta arvesse asjakohaseid juriidilisi ja julgeolekunõuandeid.

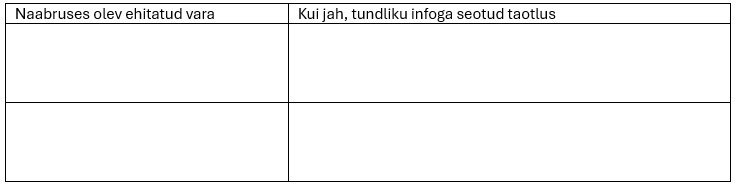

Open and shared data

Andmed on digitaalse ümberkujundamise keskmes. Oluline on mõista, et paremad andmed võivad anda teavet varade haldamise ja teenuste osutamise kohta poliitika kujundamisel ja paremate otsuste tegemisel.

Riiklikult võidakse avaandmetele sätestada alljärgnevat:

- muutes avalikele andmetele juurdepääsu lihtsamaks;

- muutes andmete avalikustajate jaoks andmete avaldamine lihtsamaks läbi standardiseeritud avatud vormingute;

- järgides “avaldamise eelduse” protsessi, välja arvatud juhul, kui on selgeid põhjuseid (nt eraelu puutumatus või riiklik julgeolek), miks seda mitte teha.

Avaandmed on:

- juurdepääsetav (kaugjuurdepääs) mitte rohkem kui reprodutseerimise maksumusega. See on ilma piiranguteta, mis põhinevad kasutaja identiteedil või kavatsustel;

- digitaalses, masinloetavas vormingus koostoimeks muude andmetega;

- oma litsentsitingimustes kasutus- või edasijagamise piiranguteta.

Introduction to EN ISO 19650-5

EN ISO 19650-5 on spetsifikatsioon turvalisusega seotud infohalduse jaoks. Selles kirjeldatakse üksikasjalikult ja täpsustatakse põhimõtted ja nõuded turvalisusega seotud tundliku teabe haldamiseks, mis on hangitud, loodud, töödeldud ja salvestatud osana või seoses algatuse, projekti, vara, toote või teenusega.

Digitehnoloogiate, sealhulgas ehitusinfo modelleerimise (BIM) suurenev kasutamine varade projekteerimisel, ehitamisel, tootmisel, käitamisel ja haldamisel või nii toodete kui ka teenuste osutamine ehitatud keskkonnas avaldab juba asjaosalistele ümberkujundavat mõju, mis tõenäoliselt jätkub ja toob kaasa:

- koostöö suurenemine sektorisiseselt ja -üleselt;

- läbipaistvamad, avatumad tööviisid;

- reaalajas teabe kogumine varade kasutamise ja seisukorra kohta; ja

- digitaalsete andmete ja teabe jagamine ja kasutamine.

Standardis kirjeldatud meetmete rakendamine aitab vähendada tundliku informatsiooni kadumise, väärkasutuse või muutmise ohtu, mis võib mõjutada järgmiste üksuste ohutust, turvalisust ja vastupidavust:

- varad;

- tooted;

- ehitatud keskkond või

- nende poolt või nende kaudu pakutavad teenused.

Meetmeid saab rakendada ka kaitsmaks väärtusliku äriinfo ja intellektuaalomandi ning isikuandmete kaotsimineku, varguse või avalikustamise eest.

Lisaks võib hea turvalisuse juurutamine parandada globaalset positsioneerimist ja anda äriettevõtetele konkurentsieelise, luues nende sidusrühmade ja klientidega usaldust nende pakutavate teenuste ja toodete vastu.

Who is it for?

Standardit EN ISO 19650-5 peaksid rakendama kõik organisatsioonid, kes on seotud infohalduse ja tehnoloogiate kasutamisega varade või toodete loomisel, projekteerimisel, ehitamisel, tootmisel, käitamisel, haldamisel, muutmisel, täiustamisel, lammutamisel ja/või ringlussevõtul, aga ka teenuste osutamiseks ehitatud keskkonnas.

See pakub huvi ja asjakohasust ka teistele organisatsioonidele, kes soovivad kaitsta oma äriinfot, isikuandmeid ja intellektuaalomandit.

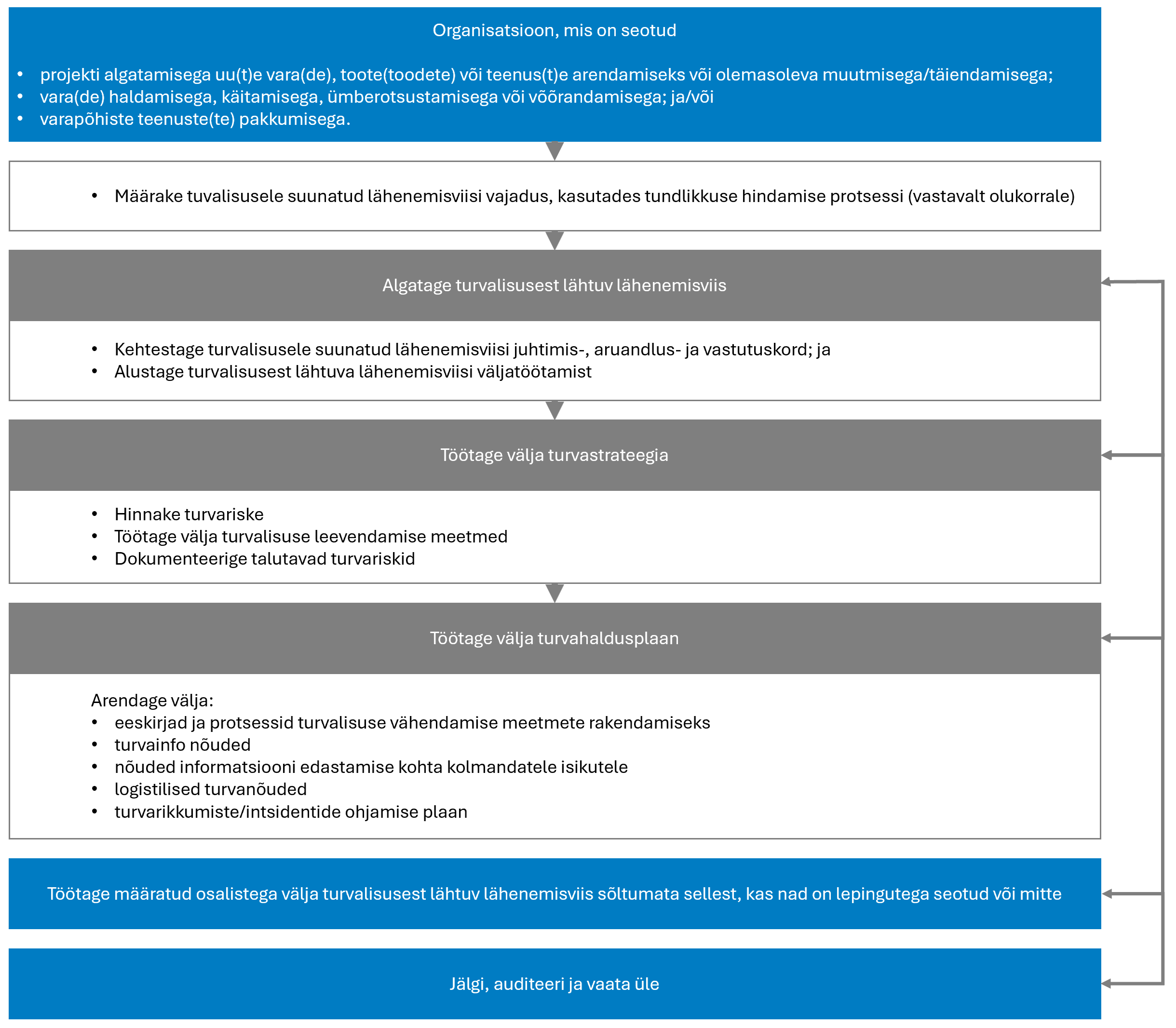

Summary of the process set out in EN ISO 19650-5

Alloleval joonisel on esitatud kokkuvõtlik EN ISO 19650-5 protsess.

Joonis. EN ISO 19650-5 protsessi ülevaade.

What is a sensitive asset, product or service?

Ehitatud varad

Ehitatud vara, tervikuna või osaliselt, on tundlik, kui:

- moodustab osa kriitilisest riiklikust infrastruktuurist;

- täidab kaitse-, õiguskaitse- või riikliku julgeoleku või diplomaatilist ülesannet;

- on äriline ehitis, mis hõlmab märkimisväärses koguses väärtuslike materjalide, käibevahendite, ravimite, kemikaalide, naftakeemiatoodete või gaaside tootmist, nendega kauplemist või ladustamist;

- kujutab endast maamärki, riiklikult olulist kohta või rahvarohket kohta;

- kasutatakse või kavatsetakse kasutada turvalisusega seotud sündmuste korraldamiseks.

Varad, tooted ning teenused

Vara, toode või teenus on tundlik, kui:

- on piisav oht, et seda saab kasutada vara, toote või teenuse terviklikkuse, ohutuse, turvalisuse ja/või vastupidavuse või selle toimimisvõime oluliseks kahjustamiseks;

- risk ohutusele, turvalisusele ja/või üksikisikute või kogukondade privaatsusele või nende isikuandmetele, mis ületab organisatsiooni riskivalmiduse.

Kui vara, toode või teenus ei kuulu ühte või mitmesse kirjeldatud kategooriasse, võib turvalisusest lähtuva lähenemisviisi rakendamine kogu selle elukaare jooksul tuua ärilist kasu.

Initiating a security-minded approach

Turvalisusele suunatud lähenemisviisi algatamine, arendamine ja rakendamine nõuab:

- tugeva juhtimisstruktuuri loomist;

- isiku(te) määramist, kes vastutavad kasutatava lähenemisviisi eest;

- lähenemise erinevate aspektide rakendamise eest vastutava(te) isiku(te) määratlemine.

Embedding security

Edu saavutamiseks tuleks turvalisusele suunatud lähenemisviisi rakendada kogu algatuse, projekti, vara, toote või teenuse elukaare jooksul, olenemata sellest, kas see on kavandatud või juba olemas, kui tundlikku teavet hangitakse, luuakse, töödeldakse ja/või säilitatakse.

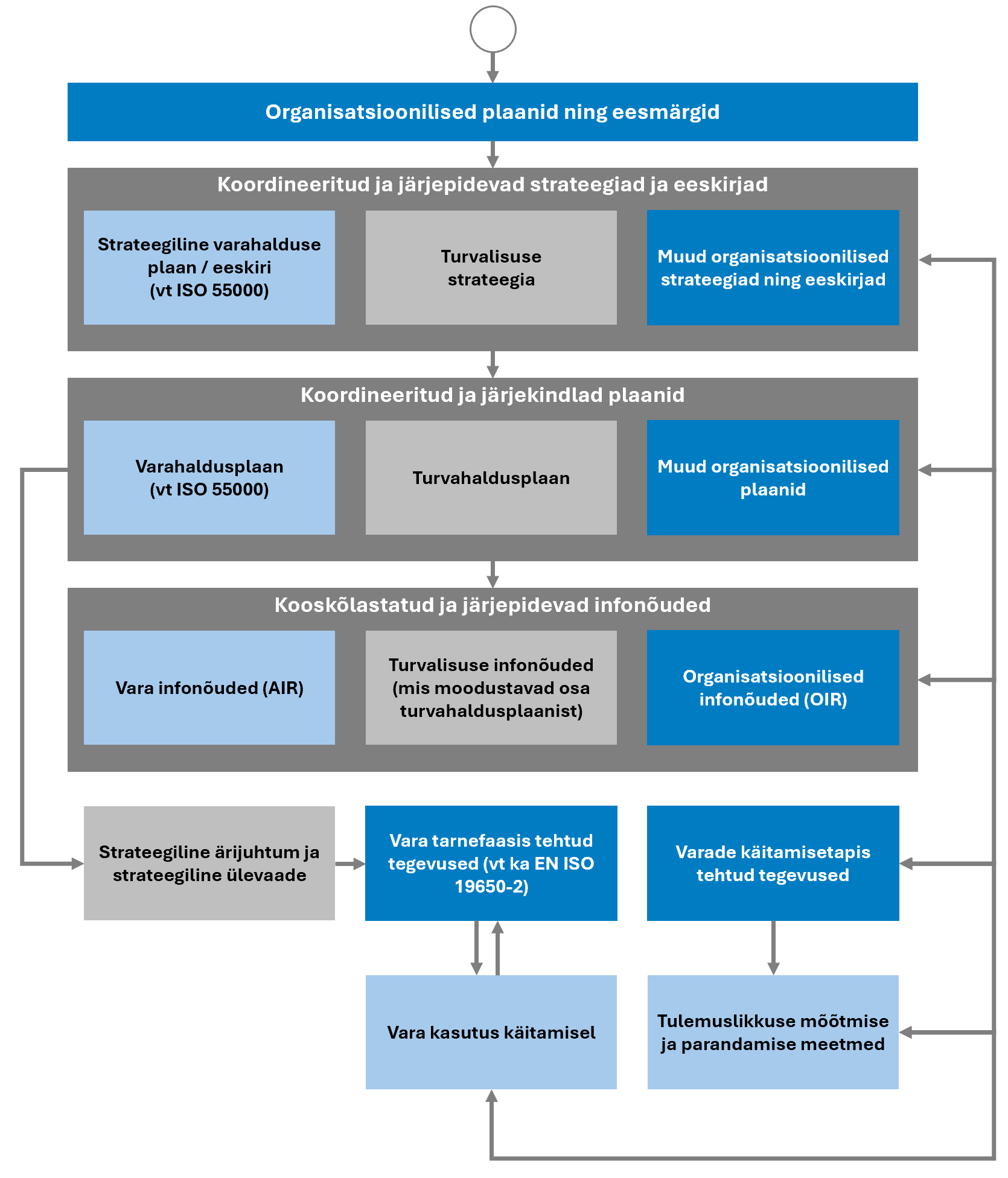

Samuti tuleks see integreerida teiste organisatsiooni strateegiate, eeskirjade, plaanidega.

Joonis. EN ISO 19650-5 komponendid.

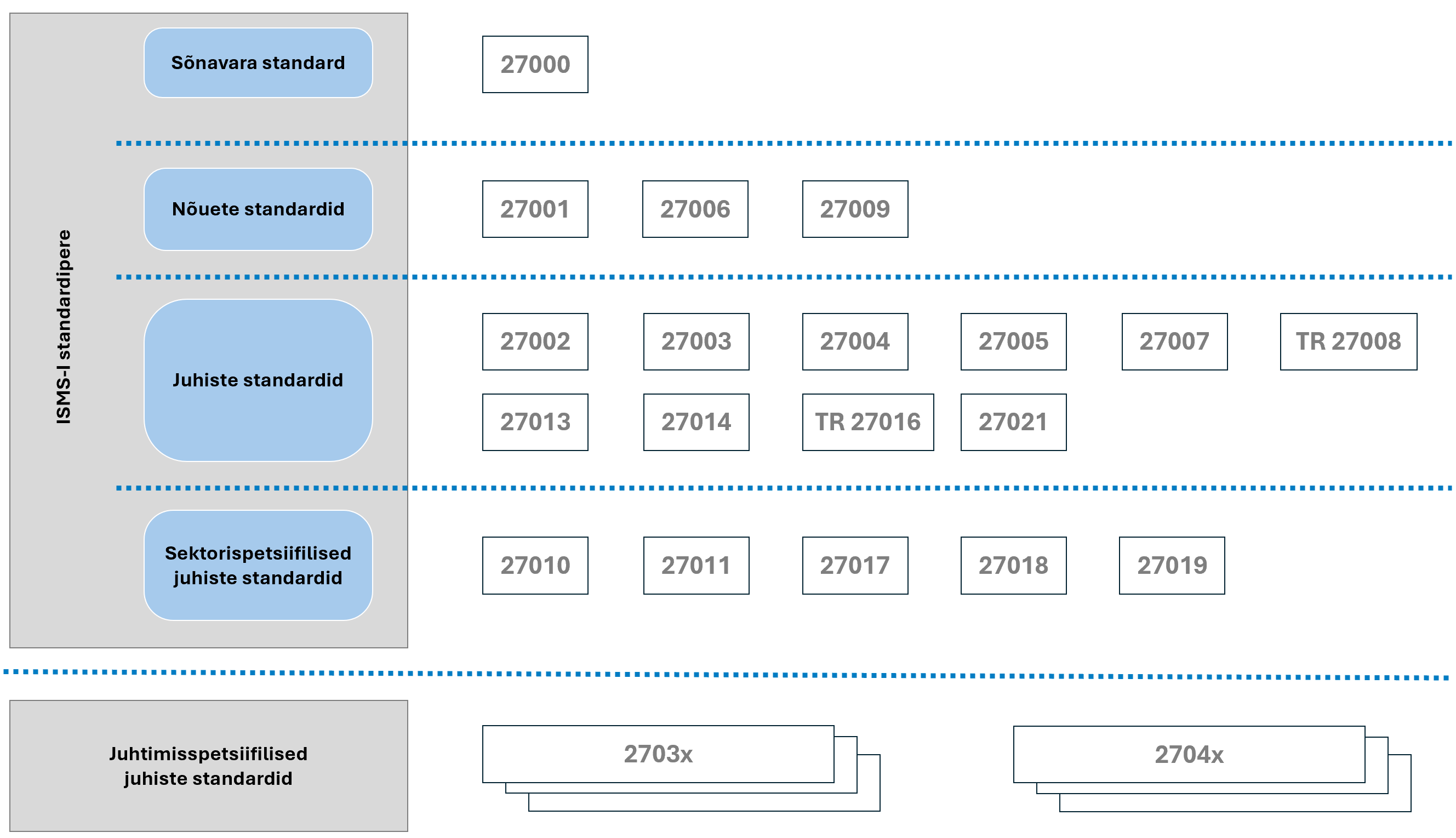

Overview of EN ISO/IEC 27000 series

EN ISO/IEC 27000 seeria standardid moodustavad infoturbe halduse süsteemide standardipere (ingl information security management systems, ISMS), mis on kokkuvõetud alloleva joonisega.

Joonis. ISMS-i standardipere seosed.

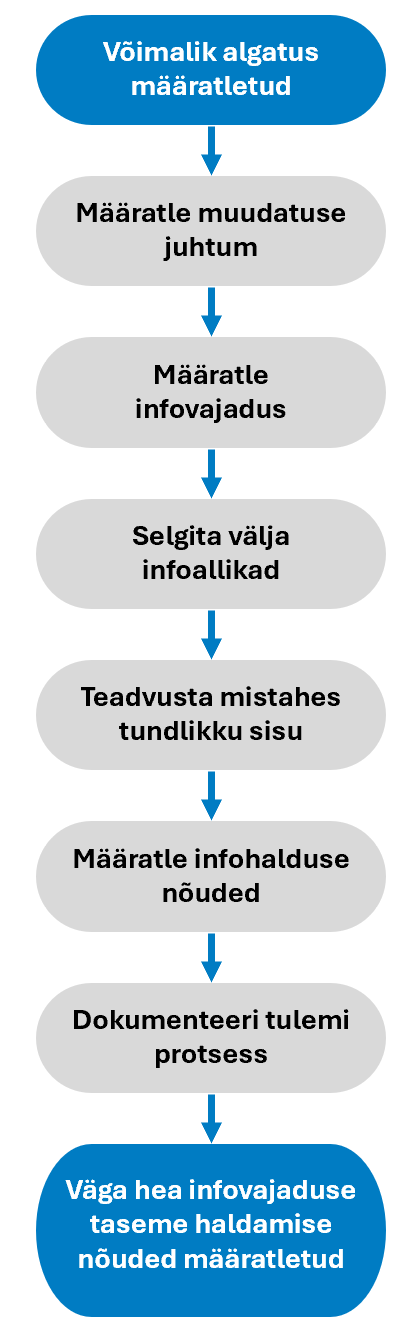

Establishing high-level information need and management requirements

Antud alapeatükk on ennekõike mõeldud kasutamiseks digitaliseerimisalgatusi korraldavatele juhtidele ja meeskondadele. Siin sätestatakse protsess väga hea tasemega infovajaduse ja sellega seotud turbe- ja haldusnõuete kindlaksmääramiseks.

Establishing information need

Digitaliseerimise algatused võimendavad informatsiooni jõudu, et:

- juhtida paremate otsuste tegemist ja teenuste osutamist mitmete olemasolevate avalike teenuste ning ühiskondlike eesmärkide osas;

- hõlbustada innovatsiooni ja eksperimenteerimist uute toodete ja teenuste loomiseks.

Seetõttu on mõistlik kulutada veidi aega konkreetse infovajaduse väljaselgitamiseks, mida on vaja mingi tegevuse või teenuse toetamiseks hankida, töödelda, salvestada ja kasutada. Selle osana saab juba varakult tuvastada igasuguse informatsiooni, mis on tõenäoliselt tundlik ja võib ohustada turvalisust või privaatsust. See võimaldab teha asjakohaseid otsuseid seotud riskide juhtimise kohta enne mis tahes informatsiooni kogumist, koondamist või avaldamist.

Samas ei asenda see protsesse ja väljundeid, mis on vajalikud investeerimisotsuste tegemiseks ja projekti elluviimiseks, näiteks ärijuhtumid, projektiplaanid ja üksikasjalikud informatsiooni spetsifikatsioonid.

Joonis. Väga hea taseme infovajaduse ning haldamise nõuete tagamise protsess.

Selle protsessi väljund on kasulik tõend selle lähenemisviisi kohta, mida järgitakse digitaliseerimisalgatusega seotud turvakaalutluste hindamisel.

Set out the case for change

Selle etapi eesmärk on määratleda algatuse ja kavandatud tulemuse väga hea tasemeline ulatus. Kui eesmärk on selge, saate keskenduda oma põhiinfovajadustele, et seada nõuded prioriteediks ja vältida kiusatust koguda teavet lihtsalt sellepärast, et saate seda teha.

Mis on see väljakutse, mida proovite adresseerida?

Oluline on mõista probleemi täpset olemust, mida soovite lahendada, ja/või uut teenust või uuendust, mida soovite juhtida. See protsess peaks hõlmama praeguste takistuste analüüsi.

Näide.

Kohalik omavalitsus tuvastab, et investorid ei soovi mahajäetud tööstusalade investeerimiskavasid välja töötada, kuna asjakohase teabe hankimine on keeruline ja viivitustega.

Mis on lõppseisund, mida soovite saavutada?

See on sisuliselt avaldus projekti strateegiast või äritegevusest. Paljude projektide puhul võib osutuda vajalikuks kavandatud lõppolekut kvalifitseerida edukriteeriumide või toimivusmõõdikute järgi.

Näide.

Kohalik omavalitsus, kes soovib muuta võimalike arendajate või investorite jaoks objektide tuvastamise, nende sobivuse, sh olemasolevate teenuste ja lähiümbruse suutlikkuse mõistmise ning vajalike planeerimislubade hankimise lihtsamaks ja kiiremaks, plaanib arendada digiteenust, mis annab teavet oma mahajäetud tööstusalade kohta.

Mida peate selle lõppseisundi saavutamiseks tegema?

Lõppseisundi saavutamiseks, milleni soovite jõuda, võib olla vaja muuta eeskirju/strateegiat, protsessi, organisatsiooni või süsteemi. Nende varajane tuvastamine aitab hilisemas protsessis paika panna infohalduse ja infoturbe nõuded.

Näide.

Kohalik omavalitsus peab looma või hankima uue platvormi, et pakkuda digiteenust, mis teeb vastava teabe potentsiaalsetele arendajatele kättesaadavaks.

Establish information need

Selle etapi eesmärk on kavandatava lõppseisundi saavutamiseks vajaliku teabe tuvastamine ja tähtsuse järjekorda seadmine. Kontrafaktilise testi rakendamine kogu tuvastatud informatsioonile on hea viis mõista teabele juurdepääsu puudumise ja/või teabe halvast kvaliteedist tingitud mõju.

Millist teavet vajate, et toetada lõppseisundit, milleni soovite jõuda, ja millised on selle teabe allikad?

Alustuseks peaksite tuvastama võtmeinfo, mis on vajalik lõppseisundi saavutamiseks, milleni soovite jõuda. Võib-olla olete juba selle informatsiooni omanik või saate seda luua, kuid on võimalik, et peate hankima ja töötlema informatsiooni muudest allikatest.

Kui teavet on vaja hankida kolmandatelt isikutelt, tuleks selles etapis uurida kõiki selle teabe hankimise, töötlemise ja jagamisega seotud piiranguid.

Näide.

Kohalik omavalitsus tuvastab, et mahajäetud alade potentsiaalsed arendajad vajavad teavet erinevate alade asukoha, olemuse ja suuruse, võimalike alade piirangute, juba olemasoleva infrastruktuuri ja rajatiste ning nende praeguse vaba suutlikkuse ja võimekuse kohta erinevate võimalike arenduste toetamiseks. Kuigi kohalikul omavalitsusel on juba teavet konkreetse asukoha kohta, peab ta püüdma hankida teavet ka kommunaalteenuste pakkujatelt nende varade kohta, mis sellel objektidel või lähiümbruses paiknevad.

Kas ilma teabeta on tulemuse saavutamiseks alternatiivseid viise?

Teatud olukordades võivad teabe hankimise, töötlemise ja säilitamisega seotud kulud ja/või riskid selle elukaare jooksul üles kaaluda mis tahes rahalise või ühiskondliku kasu – see on kontrafaktiline test. Kuigi võib olla lihtne eeldada, et tulemust saab saavutada ainult teabe kättesaadavuse suurendamisega, tasub kontrollida, kas sama tulemuse saavutamiseks on alternatiivseid elujõulisi viise.

Kas on võimalik, et saate rohkem teavet, kui on vaja soovitud tulemuse saavutamiseks?

Sageli on võimalik, eriti multifunktsionaalsete seadmete kasutuselevõtuga, hankida oluliselt rohkem teavet, kui on kavandatud tulemuse saavutamiseks vaja.

Kui teave on seotud üksikisikutega, on ebaolulise või ülemäärase teabe kogumine vastuolus andmekaitseseaduses sätestatud andmete minimeerimise nõuetega.

Kui mis tahes teavet peab esitama kolmas isik ja see ei ole veel avalikult kättesaadav, kaasnevad selle teabe hankimise ja töötlemisega tõenäoliselt kulud. Spekulatiivse kogumise vältimine aitab neid kulusid ja nendega seotud riske vähendada. Kui selgub, et teavet on vaja hiljem, on kogutud teave kõige ajakohasem. Seetõttu on kõige parem piirata kogutavat ja säilitatavat teavet soovitud tulemuse saavutamiseks vajaliku miinimumini.

Näide.

Kohalik omavalitsus võiks koostada üksikasjalikud kaardid nii tehnovõrkude asukoha kui ka võimekuse kohta potentsiaalselt mahajäetud arendusobjektide ümbruses. Protsessi selles etapis ei ole nende varade täpsed asukohad üldjuhul olulised. Informatsioon vaba suutlikkuse ja võimekuse kohta, et toetada erinevaid võimalikke arendusi ning ajakohastamistööde teostamise kulusid ja võimalikke ajakavasid, on tõenäoliselt palju asjakohasem.

Millise kvaliteediga peab teave soovitud tulemuse saavutamiseks olema?

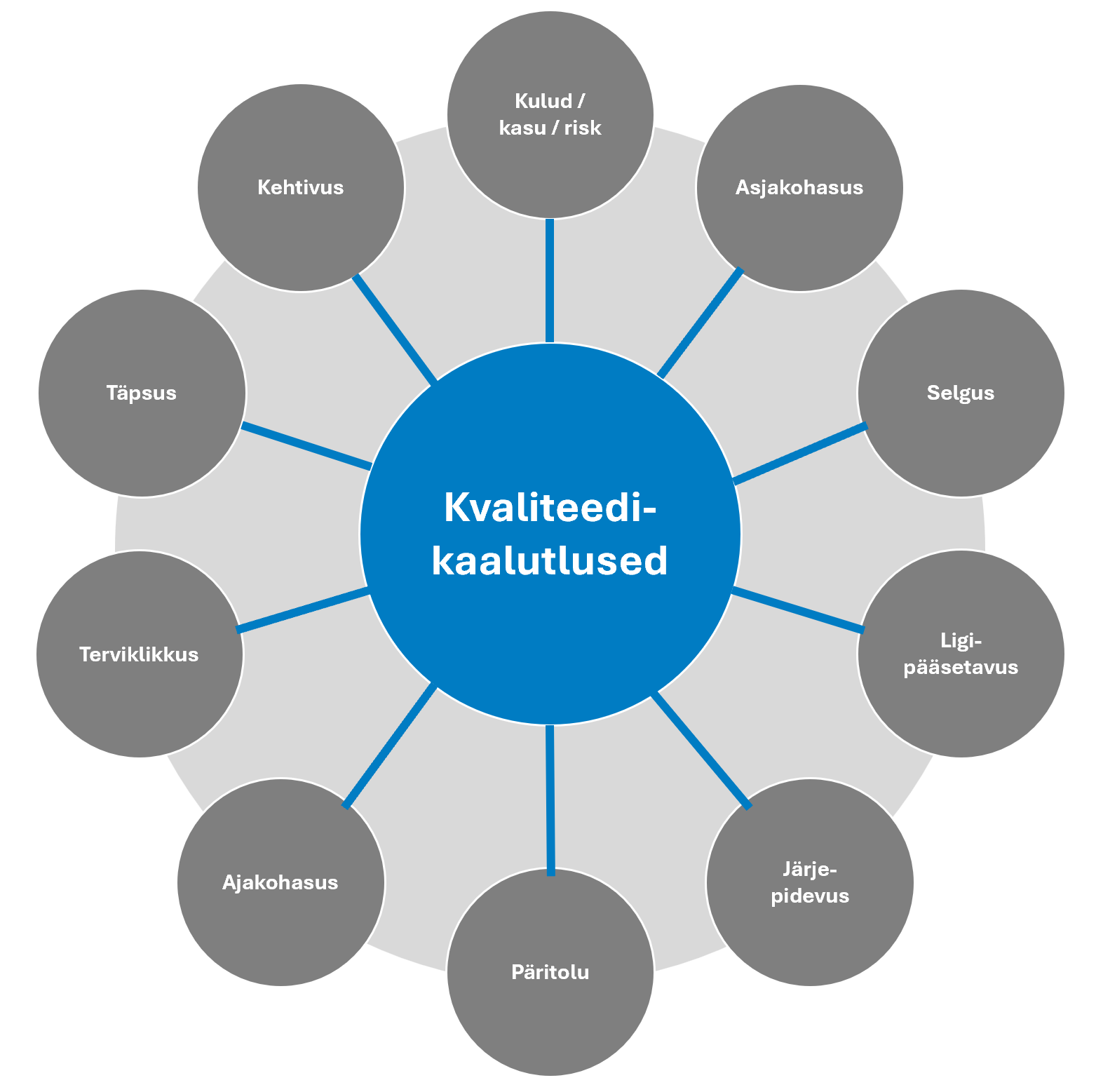

Allolev joonis näitab informatsiooni kvaliteedi kaalutlusi, mis määravad selle kvaliteedi või kasutuskõlblikkuse. See erineb veidi infohaldusraamistikus (ingl information management framework, IMF) kasutatavast, kuna see on mõeldud ka kaugandmete kogumise toetamiseks, näiteks liidestatud asukohtadega projektid.

Joonis. Kvaliteedikaalutlused.

Järgnevalt vaatamegi eelnevalt esitatud informatsiooni omadusi lähemalt.

- Asjakohasus – teave on seotud informatsiooni kasutamisega

- Selgus – teabe tähendus on üheselt mõistetav

- Ligipääsetavus - teave on hõlpsasti juurdepääsetav volitatud kasutajatele, kuid volitamata kasutajatele mitte

- Järjepidevus - teave on ühtne konkreetsel ajahetkel ja tehingute lõikes nii arvutiprogrammide siseselt kui ka nende vahel

Järjepidevuse küsimus on eri teenuste või süsteemide isiklike dokumentide töötlemisel kriitiline. Üksikisikute andmete ebaõige seostamine võib põhjustada tõsist kahju ja põhjustada teabevoliniku täitemeetmeid ja/või suuri trahve. Need ebakõlad võivad tuleneda nimede, aadresside ja seoste jäädvustamise viisidest, nt eesnimede lühendamine, eelistatud (registreerimata nimede) kasutamine, majanimetuste kasutamine ilma saadaolevate tänava adressaadita jne.

- Päritolu - info päritolu ehk teisisõnu kust ja millal ja kellelt info pärineb?

Andmete allika(te) ja nende töötlemise kohta teabe säilitamine võimaldab kasutajatel kindlaks teha, kas need on või on jätkuvalt eesmärgipärased. Näiteks värskenduste sageduse, andurite tehnoloogia ja töötlemisalgoritmide muutused võivad kõik mõjutada andmete pikaajalist kasulikkust.

- Ajakohasus - teave on vajaduse korral piisavalt ajakohane

Teave, mis on aegunud ja mittetäielik, kahjustab otsuste tegemise tõhusust, võib vähendada usaldust ja põhjustada andmekaitsealaste õigusaktide rikkumisi.

Reaalajas teabe kättesaadavuse kontseptsiooni tuleb hoolikalt kaaluda, kuna reaalajas suhtlemine ja töötlemine on kulukas. Praktikas sõltub uue või muudetud teabe kogumise ja selle kasutamise vaheline vastuvõetav latentsus muutuste kiirusest ja otsuste tegemisest. Näiteks looduskeskkonna suundumuste jälgimisel võivad muutused toimuda aastate või aastakümnete jooksul. Teave tormide ja üleujutuste kohta võib muutuda minutite või tundide kaupa, samas kui juhtimissüsteemi jaoks võib teabe vastuvõtmise mõne minutilisel viivitusel olla tõsiseid tagajärgi.

- Terviklikkus - teabes ei ole teadaolevaid vajakajäämisi ega väljajätmisi

Andmekogumi vajakajäämiste või väljajätmiste olemasolu võib kahjustada sellest saadud teavet ja mis tahes hilisemat otsuste tegemist. Selliste lünkade või puuduste esinemisel võivad olla praktilised põhjused, näiteks seadme rike või planeeritud hooldus. Tuleks kehtestada asjakohased protsessid, et tagada selliste probleemide käsitlemine mis tahes analüüsi ja teenuse osutamise käigus.

- Täpsus – informatsiooni lähedus tõele

Kallutatus või vigade olemasolu tähendab, et teave ei ole esinduslik selle kohta, mida see peaks esitama. Teabe täpsust võivad mõjutada kogumismeetod, loenditest valitud teabeüksuste valikud või mõistete tähenduste tõlgendamise erinevused. Päevakohase statistika esitamisel on oluline eristada konkreetsel päeval aset leidnud sündmuste, intsidentide, juhtumite arvu võrreldes perioodi jooksul toimunud sündmuste arvuga. Viimane on eriti oluline, kui mõõtmise ja/või aruandluse viivitused on üle mõne tunni.

- Kehtivus – teave on nõutavas vahemikus ja vormingus

Valesti vormindatud või struktureeritud teave võib põhjustada töötlemis- ja analüüsivigu, eriti kui teavet vahetatakse süsteemide vahel. See võib tuleneda andmesisestuse vigadest (nt inimese vanuse registreerimine nulli või negatiivse arvuna) või vormingute valesti tõlgendamisest (nt kuude ja päevade vahetamine kuupäevas). Kehtivusega seotud probleemid võivad tekkida ka siis, kui kirjed on ettekavatsematult dubleeritud, mis võib põhjustada vastuolusid kirjete vahel – või kirjete/intsidentide loendamine kaks korda.

- Kulud / kasu / risk – teabe maksumus võrreldes sellest saadava kasuga ja riskidega, mida see vähendab

Nõutav teabe kvaliteet sõltub eesmärgist, milleks seda nõutakse, ja soovitud tulemusest. Peaksite määratlema oma nõuded seoses kõigi nende aspektidega, et saaksite aru, mil määral teie saadav teave on soovitud tulemusele vastupidine.

Otsuse tegemisega otseselt mitteseotud isikuandmete käitlemine, töötlemine või isikustamine on vastuolus andmekaitsealaste õigusaktidega.

Determine information sources

Selle etapi eesmärk on teha kindlaks, kust saaks või saab vajaliku kvaliteediga teavet ja kas on vaja luua uut teavet. Kui teavet annavad tõenäoliselt kolmandad isikud, võivad sellel kolmandal osalisel olla selle informatsiooni töötlemiseks, säilitamiseks ja tarbimiseks oma nõuded, mida peate rakendama.

Millised on tõenäoliselt teabeallikad?

Tuleb kindlaks teha, kust tulemuste saavutamiseks vajalikuks tunnistatud informatsioon pärineb, et kõik piirangud saaks varakult tuvastada ja arvesse võtta.

Teave võib pärineda ka teie või teiste poolt kasutatavatest anduritest ja rakendustest. Kui andureid ja/või rakendusi pakutakse teenusena, tuleks kaaluda, kuidas säilitatakse juurdepääs teabele teenuselepingu lõpetamisel või lõppemisel.

Lisateavet asjade interneti turvalisusest lähtuva juurutamise kohta leiate veebilehelt: https://www.npsa.gov.uk/security-minded-approach-digital-engineering.

Understand any sensitivities

Selle etapi eesmärk on teha kindlaks, kas soovitud tulemuse saavutamiseks vajalik teave on tundlik, näiteks ärilisest, isiklikust või turvalisuse vaatenurgast, ja kus see asub, et määrata kindlaks asjakohased ja proportsionaalsed meetmed, mis tuleb selle kaitsmiseks kasutusele võtta.

Kas mõni teave on tundlik?

Teavet tuleks pidada tundlikuks, kui selle kadumine, väärkasutamine või muutmine või volitamata juurdepääs võib:

- kahjustada üksikisiku või üksikisikute privaatsust, heaolu või turvalisust;

- kahjustada organisatsiooni intellektuaalomandit või ärisaladusi;

- tekitada organisatsioonile või riigile ärilist või majanduslikku kahju;

- ohustada rahva julgeolekut, sise- ja välissuhteid.

Samuti peaksite arvestama, et teabe koondamisel võivad tekkida uued tundlikkused või olemasolevad tundlikkused suureneda. Näiteks võib teatud tüüpi, sidumata teabe ohustatus olla tühine või puududa üldse, kuid kui see on seotud muu teabega, võib sellel olla märkimisväärne mõju. Lisaks võib koos talletatava teabe maht suurendada mõju, mis ilmneks informatsiooni kompromiteerimise korral.

Kui teavet annab kolmas isik, võib see osaline esile tõsta tundlikke aspekte ja nõuda teatud meetmete rakendamist selle teabe kaitsmiseks enne selle jagamist. Enne teabe hankimist peaksite veenduma, et mõistate täielikult, milline teave on tundlik ja milliseid kaitsemeetmeid on vaja. Tavaliselt tuleks juhtimis- ja infokäitluskord kindlaks määrata litsentsi- või teabejagamise lepingus.

Millised riskid võivad tuleneda tundlikule teabele volitamata juurdepääsust ja selle kasutamisest ning milliseid turvariskide maandamise meetmeid on vaja?

Kui mis tahes teave tuvastatakse tundlikuna, on oluline mõista tekkivaid turberiske, et saaksite määrata sobivad ja proportsionaalsed meetmed nende maandamiseks.

Üksikasjalik teave turvariskide mõistmise ja turvalisusest lähtuva lähenemisviisi rakendamise kohta on saadaval järgmistes standardites:

- EN ISO 19650-5:2020 – Security-minded approach to information management

See standard on mõeldud kasutamiseks kõikidele organisatsioonidele, kes on seotud infohalduse ja tehnoloogiate kasutamisega varade või toodete loomisel, projekteerimisel, ehitamisel, tootmisel, käitamisel, haldamisel, muutmisel, täiustamisel, lammutamisel ja/või ringlussevõtul, samuti teenuste pakkumisega ehitatud keskkonnas.

- EN ISO/IEC 27000 standardiseeria

Standardiseeria sisaldab parimaid praktikaid infoturbe haldamiseks – inforiskide haldamiseks infoturbe kontrollide kaudu – üldise infoturbe juhtimissüsteemi (ingl information security management system, ISMS) kontekstis, mis on oma ülesehituselt sarnane kvaliteedi tagamise juhtimissüsteemidega (ISO 9000 seeria), keskkonnakaitsega (ISO 14000 seeria) ja muude juhtimissüsteemidega.

- PAS 185:2023 – Connected places. Establishing and implementing a security-minded approach. Specification

See avalikult kättesaadav spetsifikatsioon (UK PAS) määrab kindlaks põhimõtted ja nõuded turvalisusega seotud lähenemisviisi väljatöötamiseks ja rakendamiseks ühendatud kohas, et tulla toime turvariskidega, mis tulenevad digitaaltehnoloogia ja küberfüüsikaliste süsteemide suuremast kasutamisest ja nendest sõltuvusest ning andmete ja informatsiooni laiemast jagamisest ja kasutamisest.

Kas sellel teabel on mingeid mõjusid privaatsusele?

Oluline on hinnata, kas teave sisaldab 2018. aasta andmekaitseseaduses (GDPR) määratletud isikuandmeid, kuna see mõjutab seda, mida ja kuidas saab hankida, ning teabe töötlemise, säilitamise, jagamise, säilitamise ja hävitamise nõudeid.

Lisaks GDRP-is sätestatud nõuetele tuleks kaaluda, kas andmed võivad võimaldada määrata üksikisiku või tuvastatava grupi elumustrit ja seega tuleb nõuda vastavasisulist kaitset.

Näide.

Kohalik omavalitsus kogub teavet elektrisõidukite laadimise kohta, et teha kindlaks piirkonnad, kus on vaja laadijaid täiendavalt rajada. Kogutud teave tuvastab unikaalselt üksikud sõidukid ja nende laadimise kohad. See loob teatud sõidukite kasutusmustri ja sõidukite juhtide või reisijate elumustreid. Andmete anonüümseks muutmiseks ja muude andmekogumite abil anonüümseks muutmise vältimiseks on vaja rakendada teatud meetmeid.

Kes millisele informatsioonile juurdepääsu vajab?

Kui teave on tundlik, peaksid sellele juurde pääsema ainult need, kellel on tegelik vajadus sellele informatsioonile. Seetõttu on vaja kindlaks määrata, millised organisatsioonid ja rollitüübid vajavad juurdepääsu sellele tundlikule teabele ja mis eesmärgil. Näiteks seoses konkreetse tundliku teabega:

- kes peab saama seda luua, värskendada, seadistada või kustutada;

- kes seda näeb, kui see on töödeldud;

- kui kaua vajab keegi teabele juurdepääsu;

- kas kohandatud vaated on nõutavad konkreetsetel eesmärkidel?

Juurdepääs tundlikule teabele tuleks piirata, kasutades sobivaid rollipõhiseid juurdepääsu kontrolle nii informatsiooni kasutajate kui ka süsteemihalduri õigustega isikute jaoks. Tundlikule teabele juurdepääsu vajadus tuleks regulaarselt üle vaadata ja juurdepääs tuleks eemaldada, kui see pole enam vajalik. Lisaks juurdepääsu reguleerivatele turbepoliitikatele või protsessidele tuleks tehnilises ja informatsiooni arhitektuuris kaaluda kontrollimeetmeid, mis eraldavad tundlikuma teabe, näiteks eraldi salvestamist või muid juurdepääsu piiramise tehnilisi vahendeid.

Näide.

Selle asemel, et anda üksikasjalikku teavet tehnosüsteemide praeguse suutlikkuse kohta kellaajaliselt oma mahajäetud tööstusalade ümbruses, mis võib anda tundlikku teavet naabruses asuvate ehitatud varade kasutamise kohta, esitab kohalik omavalitsus georuumilise "soojuskaardi", mis näitab, kas saadaval on madal, keskmine või kõrge suutlikkus. See annab võimalikele arendajatele vajaliku teabe, kuid mitte tundlikku teavet, mis antud juhul ei ole ülesande jaoks oluline.

Kes ei peaks vajama juurdepääsu informatsioonile?

Sama oluline on mõista, kes ei vaja juurdepääsu teabele. Seetõttu peaksite kaaluma, kas on õigustatud vajadus teha andmed laiemalt kättesaadavaks ja kui jah, siis kas seda tehakse järgmiselt:

- Avaldamine – välja antud müügiks või üldsusele levitamiseks trükitud või digitaalsel kujul

- Teatavaks tegemine – tahtlik, volitatud toiming, mis tehakse osana kohustuslikust protsessist, näiteks taotluste esitamise ja teabenõude päringutele vastamise kavandamine

- Jagamine – andmete edastamine ühelt organisatsioonilt teisele, mis võib hõlmata nende vahelist vastastikust andmevahetust.

Avaldamine võimaldab teil kontrollida, millist teavet ja millal avaldatakse, kuid pärast avaldamist pole teil enam kontrolli selle üle, kuidas inimesed seda kasutavad.

Teatavaks tegemine erineb teabe jagamisest selle poolest, et sellega ei kaasne asjaomaste poolte vahel sõlmitud õiguslikku kokkulepet.

Teabe jagamisega kaasnevad juriidilised kokkulepped võivad teabe kasutamisele kehtestada konkreetsed konfidentsiaalsusnõuded ja piirangud.

Millisteks volitamata kasutusteks võib teavet kasutada ja millised on selle tagajärjed?

Oluline on, et andmete väärtust arvestataks nii lubatud kui ka volitamata kasutamise vaatenurgast. Mõnel juhul võib selle väärtus volitamata kasutaja või kolmanda isiku jaoks olla oluliselt suurem, kui andmete omanik või seaduslikud kasutajad seda tajuvad.

Näiteks võib see olenevalt andmete ja/või teabe olemusest:

- võimaldada vaenulikul osalisel teha kindlaks, kuidas kõige paremini häirida, hävitada või saada volitamata juurdepääs objektidele või ehitatud varadele, sealhulgas naaberobjektidele või ehitatud varadele;

- võimaldab kindlaks teha, kuidas kõige paremini saboteerida või muul viisil häirida seadmete, masinate ja süsteemide tööd;

- toetada üksikisikute või rühmade sihipärast tegevust, et neid ahistada, kahjustada või eksitada;

- seada ohtu äriliselt või majanduslikult väärtuslikku intellektuaalomandit või anda majanduslikku eelist, vähendades andmete kogumisele kuluvat aega ja vaeva.

Define information management requirements

Selle etapi eesmärk on luua infohaldusprotsessid, mis on vajalikud teabe kvaliteedi tagamiseks ja selle haldamiseks kogu selle elukaare jooksul.

Üldine teabe elukaar hõlmab:

- Hõive – teabe, sealhulgas selle metaandmete loomise ja esmase salvestamisega seotud tegevus.

- Hooldus – tegevused, mis edastavad teabe sobival kujul ja viisil kasutusvalmis. Need tegevused hõlmava: valideerimine ja kontrollimine; puhastamine; ümbervormindamine; rikastamine; tõstmine; integreerimine; ja värskendamine.

- Süntees – lisateabe loomine infoallikate kombineerimise teel.

- Kasutamine – teabe rakendamine tegevustele, funktsioonidele või ülesannetele.

- Arhiveerimine – teabe paigutamine arhiivi, kus seda hoitakse, kuid kus ei toimu hooldust, kasutamist ega avaldamist.

- Avaldamine – teabe avaldamine müügiks või üldsusele levitamiseks trükitud või digitaalsel kujul.

- Puhastamine – teabe iga teadaoleva koopia eemaldamine organisatsioonist ja selle töövõtjatelt/tarneahelast, partneritelt jne. Puhastamine ei tähenda tingimata teabe kõigi koopiate hävitamist, näiteks võib see alles jääda avalikku registrisse (kus selle hoidmine on nõutud), kuid teistest asukohtadest vastav tundlik info eemaldatakse.

Millist teabehaldust on vaja minimaalselt määratletud teabekvaliteedi ja infoturbe nõuete täitmiseks?

On oluline, et väljatöötatud teabehaldusmeetmeid saaks rakendada kogu teabe elukaare jooksul. Tundliku teabe olemasolu süsteemis või rakenduses mõjutab selle elukaare haldamist. Seetõttu tuleks süsteemi või rakendust rakendada viisil, mis toetab neljandas etapis otsustatud turvariskide maandamise meetmeid.

Kui teavet on ettenähtud otstarbel kasutatud, siis kui kaua seda säilitatakse ja mis eesmärgil?

Säilitusperiood ja teabe vorm mõjutavad teabe haldamist, sealhulgas nõutavat turvalisust. Teabehalduse hea tava on säilitada säilitatud teabe ülevaatamiseks dokumenteeritud protsess, et seda turvaliselt kõrvaldada või kustutada, kui seda enam ei vajata. Nende ülevaatuste sagedus tuleks kindlaks määrata andmete säilitamist ja auditeerimist käsitlevate juriidiliste ja lepinguliste nõuetega. Näiteks isikustatavatele andmetele tuleb tagada nende elukaareülene kaitse lähtuvalt andmekaitseseadusest. Samas kui anonüümseks muudetud statistilised andmed seda kaitsetaset ei nõua. Teatud teave ehitatud varade kohta võib olla vajalik vara elukaare jooksul, mis võib olla 60–100 aastat, samas kui muud teavet võidakse nõuda ainult garantiiperioodi jooksul.

Seetõttu tuleb otsused teabe säilitamisperioodi ja võimaliku kasutuse kohta vastu võtta planeerimisperioodil, et seda saaks säilitada vormingus, mis säilitab selle pikaajalise kasulikkuse ning asjakohase ja proportsionaalsuse turvalisuse aspektidega.

Kuidas ja kes juhib teabe elukaart?

Teabe omandiõigus tuleks selgelt kindlaks määrata enne mis tahes lepingu sõlmimist või andmete jagamise lepingu kinnitamist. Teabeomanik peaks igas lepingus või andmete jagamise lepingus täpsustama elukaare haldamise vastutuse ja vastutuse korralduse. Teavet käitlevate osaliste vastutus peaks olema selgepiiriline, sealhulgas vajaduse korral tarneahelate kaudu allapoole suunatuna.

Kus andmeid ja/või teavet säilitatakse ja töödeldakse?

Teenuste või lahenduste pakkujad kasutavad sageli pilvepõhiseid töötlemis- ja salvestusplatvorme, mis võib tähendada, et see teenusepakkuja töötleb või salvestab teavet nende valitud kohas, mida võidakse lepingu alusel muuta ilma ette teatamata. Paljudel juhtudel ei paku tarnija või teenusepakkuja pilveplatvormi tarnivat riist- või tarkvara, vaid hangib need pilveteenuse pakkujalt, kes võib omakorda olla teenuse osutamise edasine alltöövõtja. Nõuetekohase hoolsusega tuleks mõista, kuidas ja kus teavet töödeldakse ja säilitatakse.

Document outcome of process

See viimane etapp hõlmab järeldusi kokkuvõtva dokumendi koostamist ja analüüsi toetavatele üksikasjalikele dokumentidele viitamist. Soovitatav on dokumentatsiooni osana kokku leppida infovajaduste ja -halduse perioodilise ülevaatamise protsess ja määrata vastutus. Dokument peaks andma kindla aluse projekti käivitamiseks ning olema kasulik meeldetuletus eelduste kohta, mida tehti algatuse varajases staadiumis.

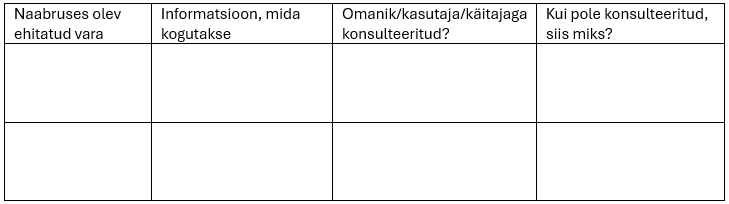

Establishing a dialogue about the security of digital built assets

Antud peatükis esitame küsimused, mida organisatsioon peab endalt ja oma tarneahelalt, sealhulgas oma professionaalsetelt nõustajatelt küsima, et saada aru, millist teavet tal või teistel oma ehitatud varade kohta on. Küsimused aitavad ka hinnata selle teabe kättesaadavust ja juurdepääsetavust ning seega ka potentsiaalset mõju vara, selle kasutajate või teenuste turvalisusele.

Ehitatud vara võib hõlmata ehitist, mitut ehitist (nt krundil või ülikoolilinnakus), varade portfelli või võrgustikku või ehitatud infrastruktuuri (nt teed, raudteed, torustikud, tammid, dokid jne) ning sellega seotud maa-ala või veeala.

Siinkohal viitab teave andmetele või informatsioonile, mis on seotud organisatsiooni jaoks potentsiaalse või tegeliku väärtusega eseme, asja või üksuse spetsifikatsiooni, projekteerimise, ehitamise, soetamise, kasutamise, hoolduse, utiliseerimise või kasutusest kõrvaldamisega. Varainfo võib hõlmata projektiinfot ja mudeleid, dokumente, pilte, tarkvara, ruumiteavet ja ülesande või tegevusega seotud teavet.

Naabruses asuv ehitatud vara liigitatakse ehitatud varaks, millel on vaatlusaluse ehitatud varaga ühine piir (sealhulgas selle all või kohal) või mis asub selle ehitatud vara naabruses, kuid on füüsiliselt eraldatud avaliku või eratänavaga, avalik või eraomandis avatud ruum või sarnased objektid.

Security of digital built assets

Ehitusinfo modelleerimise (BIM) kasutuselevõtuga ja digitaaltehnoloogiate laialdasema kasutamisega varade haldamisel, olgu need siis hooned või infrastruktuur, on oht, et informatsiooni kadumine või avalikustamine võib mõjutada järgmiste asjaolude ohutust, turvalisust ja vastupidavust:

- personal ja teised ehitatud vara ja selle teenuste valdajad või kasutajad;

- ehitatud vara ise;

- varainfo;

- kasu, mida ehitatud vara pakub, olgu see siis sotsiaalne, keskkonnaalane ja/või äriline.

Asjakohase tervikliku lähenemisviisi oma ehitatud varade kohta informatsiooni turvalisusele omaksvõtmiseks peavad turvahaldur ja kinnisvarameeskond mõistma, millist teavet nende ehitatud varade kohta luuakse, töödeldakse, vaadatakse ja talletatakse, kellel on sellele juurdepääs ja millistes asukohtades.

Selles alapeatükis anname vastuse alljärgnevatele küsimustele:

- “Kuidas me saaksime teada, kas meie ehitis on modelleeritud?”

- “Kuidas ma tean, kas naaberkinnistu on meie varasid modelleerinud?”

- “Milline meie professionaalsetest nõustajatest võis meie varade kohta digitaalselt teavet hoida?”

Questions to consider

Järgmised küsimused on mõeldud vastuse saamiseks organisatsiooni turvajuhi ja organisatsiooni ehitatud varade haldamise eest vastutavate inimeste vahelise arutelu raames.

- Kas ehitatud vara on tervikuna või osaliselt tundlik vara?

- Kes vastutab ehitatud vara ja varainfoga seotud turvanõustamise eest?

- Kas projekti finantseerija on küsinud turvanõuannet?

- Millist teavet omab organisatsioon, selle nõustajad, konsultandid ja/või töövõtjad seoses tundlike ehitatud varadega?

- Seoses varainfoga:

- kui ajakohane on teave;

- kas detailsuse tase kujutab endast turvariski;

- millisele teabele on avatud juurdepääs või kättesaadav avalike allikate kaudu, kui üldse;

- kus seda hoitakse ja töödeldakse;

- kas andmete loomine, kasutamine, salvestamine või töötlemine toimub väljaspool EU majanduspiirkonda ja kui jah, siis kus;

- kellel on sellele juurdepääs;

- millised juurdepääsuõigused neil on (loomine, lugemine, värskendamine ja kustutamine);

- millised eeskirjad, protsessid ja protseduurid on selle teabe haldamise ja turvalisuse osas kehtestatud;

- millised eeskirjad, protsessid ja protseduurid on kehtestatud varainfo juurdepääsu haldamiseks?

- Kes vastutab varainfo infohalduse ja infoturbe eest?

- Kui organisatsioonil on mitu ehitatud vara, kuidas pääseb ligi kogu organisatsiooni varainfole?

- Kas nutiseadmetes luuakse, salvestatakse, vaadatakse või töödeldakse varainfot ja milliseid turvameetmeid selle kaitsmiseks (kui üldse) kasutatakse?

- Kui nõustajad, konsultandid ja/või töövõtjad hoiavad või kasutavad varainfot, siis millistes kohtades on informatsioon kättesaadav?

- Kui olemasolevaid varasid on skaneeritud või mõõdistatud:

- Kellel on juurdepääs skaneerimisandmetele;

- Kus seda kasutatakse, hoitakse ja töödeldakse;

- Kuidas toimub andmete edastamine osaliste vahel?

- Milliseid meetmeid on võetud või võeti kasutusele tundlike andmete kustutamiseks mõõdistusseadmetest?

- Kas mõni IT-süsteem, mis salvestab, töötleb või kuvab varainfot, on juurdepääsetav väljastpoolt organisatsiooni? Kui jah, siis millised meetmed on kasutusele võetud, et vältida volitamata juurdepääsu süsteemidele?

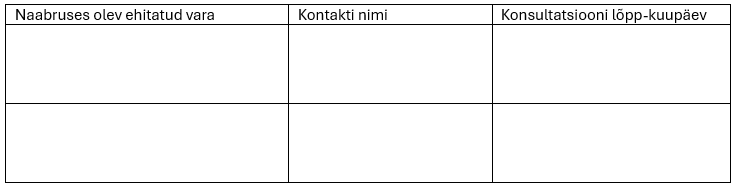

- Millist teavet (kui üldse) on naabervaraomanikele organisatsiooni varade kohta edastatud?

- Kui teave on edastatud naabervaraomanikele:

- millist teavet esitati;

- millal seda edastati;

- mis eesmärgil seda edastati;

- millised piirangud teabe kasutamisele või avaldamisele kehtestati, kui neid oli;

- milliseid kaitsemeetmeid teabe saamiseks nõuti, kui neid oli vaja;

- kas need kaitsemeetmed on kasutusele võetud?

- Kas on olemas riskijuhtimisstrateegia, mis hõlmab järgmist:

- hinnang ehitatud vara turvariskidele, sealhulgas varainfoga seotud riskidele;

- kokkulepitud leevendusmeetmed;

- jääkriskide loetelu, mis on vastavuses organisatsiooni riskiisuga?

- Millist teavet, kui seda on, on naabervaraomanikelt otsitud ja saadud?

- Kui teave on saadud naabervaraomanikelt:

- millist teavet esitati;

- kas teave, nii palju kui see on mõistlikult teada, on endiselt ajakohane;

- millised piirangud teabe kasutamisele või avaldamisele kehtestati, kui neid oli;

- milliseid kaitsemeetmeid teabe saamiseks nõuti, kui neid oli vaja;

- kas need kaitsemeetmed on kasutusele võetud?

- Millised strateegiad ja juhtimiskavad (kui üldse) on paigas ja kuidas need ühtivad standardi EN ISO 19650-5 nõuetega?

Next steps

Selle peatüki küsimustele antud vastuste valguses peaks teie organisatsioon kaaluma, kas tundliku informatsiooni kättesaadavust ja kasutamine võib kahjustada vara ohutust, turvalisust ja vastupidavust, selle toimimisvõimet või selle poolt pakutavat teenust.

Kui on ebakindlust, kas:

- mis tahes teie ehitatud vara, tervikuna või osaliselt, on tundlik;

- on vaja kaitsta konkreetset varainfot või teavet naabruses ehitatud vara kohta;

- on vaja tagasiulatuvaid meetmeid; või

- on asjakohased konkreetsed tagasiulatuvad meetmed, siis on soovitatav küsida asjakohast turvanõu.

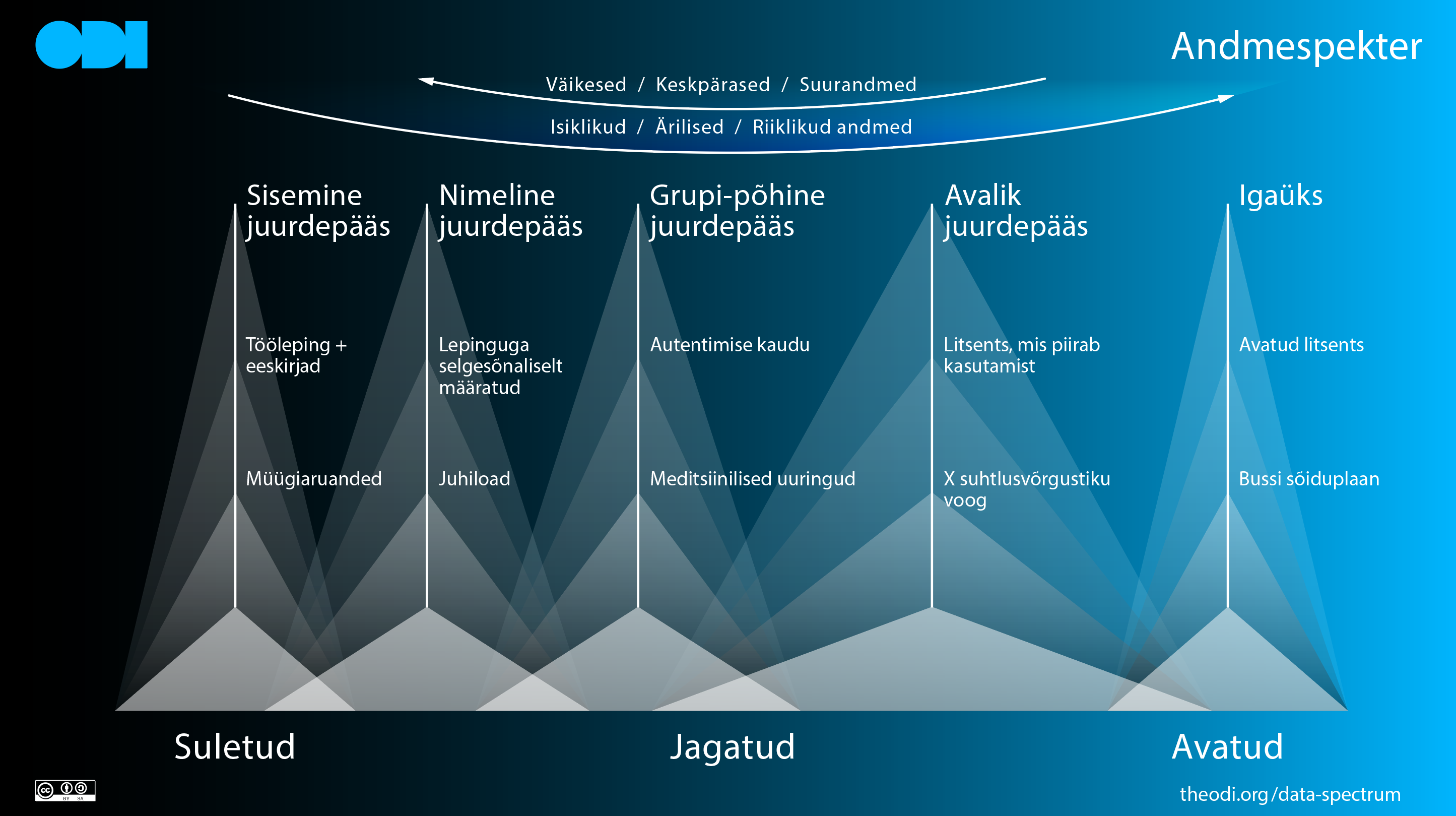

Take care when you share

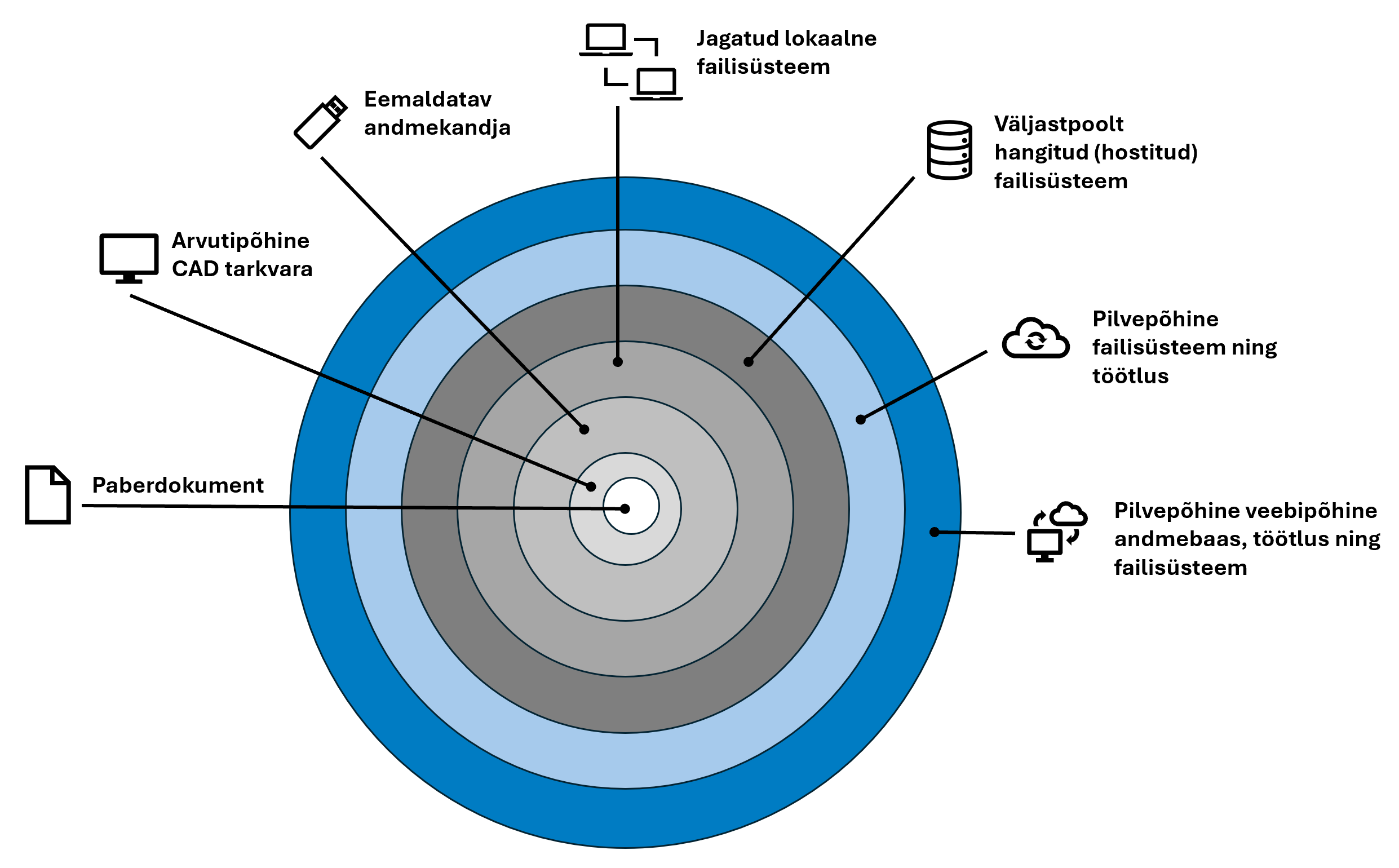

Allolev joonis võtab kokku põhimõtte, kuidas informatsiooni kättesaadavuse lihtsustamine suurendab ka sellele ligipääsetavate inimeste arvu ning võib seega olla oluliseks riskiteguriks või ohuallikaks.

Joonis. Informatsiooni kättesaadavus.

Information management - document release guidance

Dokumentide avaldamine infoturvet kahjustamata

Enamik organisatsioonide avaldatud dokumente avaldatakse elektrooniliselt, isegi kui tehakse ka trükitud versioon. Siiski on tuvastatud mitmeid näiteid, kus need elektrooniliselt avaldatud dokumendid sisaldavad tahtmatult lisatud tundlikke andmeid. Kuigi see ei olnud koostajale ega võimalikele lugejatele kohe näha, leidsid need andmed üles sageli kasutatavad otsingumootorid ja üksikisikud, kes olid motiveeritud neid põhjalikumalt uurima.

Nende vahejuhtumite toimumise mõistmiseks tehtud töö leidis kaks ühist tegurit:

- dokumente valmistatakse ette tähtaja lähedal;

- on soov, et dokument oleks köitev ja seetõttu on see diagrammide ja muude kujundite poolest rikas.

Need kaks asjaolu võivad olla ühiseks nimetajaks materjali lisamiseks, mis võib olla vajalikust üksikasjalikum või võib kogemata sisaldada kaasatud teavet, mis pole kohe nähtav. Kui see teave on tundlik, võib see olla äriliselt või kasutamise tähenduses kahjulik või äärmuslikes olukordades ohustada riigi julgeolekut. Isegi olukorras, kus otsest rahalist kahju või turvariski sellega ei kaasne, võib autori ja väljaandva organisatsiooni isiklik või ettevõtte maine kahjustada. Seetõttu on oluline kaaluda mõtteviisi omaksvõtmist, et dokumendi "avaldamine" on informatsiooni "väljaandmine", mis nõuab suunavat protsessi.

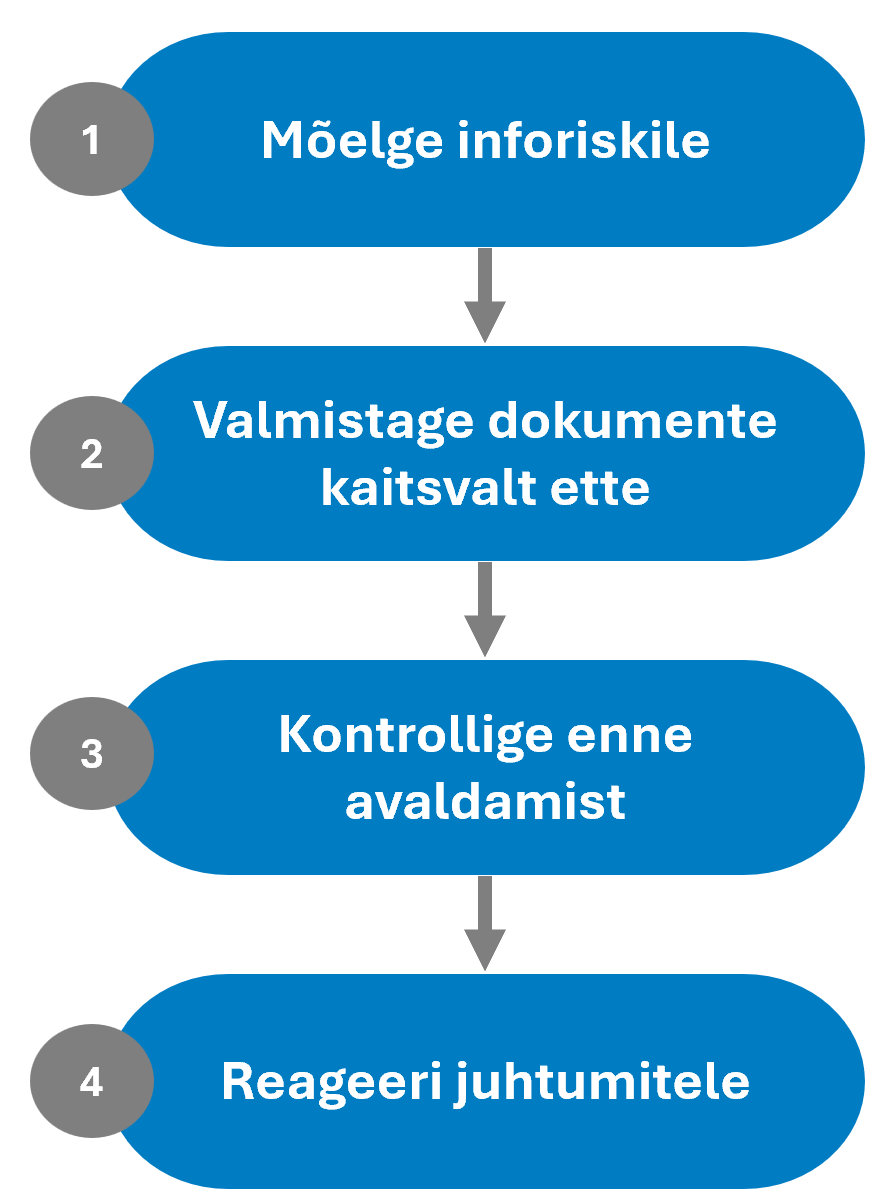

Antud alapeatükis vaadatakse “4-etapilist avaldamismeetodit”, mille eesmärk on aidata dokumente elektrooniliseks avaldamiseks ette valmistada, sealhulgas avalikult juurdepääsetavatele veebisaitidele ja dokumendiserveritele.

Näide.

Diagrammide kui graafikute ülekandmisel arvutustabelist kanti nendega üle üksjagu tundlikku ärilist informatsiooni. See manustati visuaalsesse dokumenti viisil, mis polnud lugejale nähtav. Otsingumootorid aga indekseerisid selle ja algne tehniline informatsioon oli avaldatud dokumendist taastatav.

Develop and implement a document preparation and release process

Tuleb välja töötada ja rakendada dokumentide koostamise ja väljastamise protsess koos vajalike mehhanismidega, mis muudavad selle inimeste jaoks hõlpsasti rakendatavaks. Protsess peaks hõlmama kõiki 4 põhisammu, mis esitatud alloleval joonisel. Need põhikomponendid võimaldavad tuvastada ja käsitleda mis tahes riske, mis võivad olla seotud konkreetsete dokumentidega.

Joonis. 4-etapiline avaldamise protsess.

Step 1. Consider the information risks

Väljaandes sisalduv teave ja materjal tuleks kindlaks määrata ja seejärel hinnata, et teha kindlaks, kas selle mis tahes aspektid on tundlikud ja võivad seetõttu kujutada ohtu organisatsioonile, selle varadele, teenustele või klientidele või üksikisikutele või kogukondadele.

Tundlik teave võib:

- kahjustada üksikisiku või üksikisikute privaatsust, heaolu või turvalisust;

- kahjustada organisatsiooni intellektuaalomandit või ärisaladusi;

- kasutatakse selleks, et oluliselt kahjustada vara, toote või teenuse terviklikkust, ohutust, turvalisust ja/või vastupidavust või selle toimimisvõimet;

- tekitada organisatsioonile või riigile ärilist või majanduslikku kahju;

- ohustada riigi julgeolekut, sise- ja välissuhteid.

See hõlmab ka:

- litsentsitud andmed, mida pole volitatud avaldamiseks;

- infosüsteemi ja küberturvalisuse meetmed, mida ei tohiks dokumendis avaldada (nt sisevõrgu URI-d, failiserveri teave, failiteekonnad, sisemised dokumendiidentifikaatorid jne);

- redigeerimis- ja avaldamisprotsessi ning tööriista(de) poolt kasutusele võetud andmed.

Mõned riskid võivad nõuda konkreetseid toiminguid, näiteks konkreetse materjali avaldamiseks loa taotlemist või asjaomaste osaliste kaasamist dokumendi väljastamise protsessi. Nende toimingute vajadus ja toimumine tuleks üles märkida ja avaldamisprotsessi osana säilitada.

See on õige aeg kaaluda, kas on vaja üksikasju paljastada või kasutada selliseid lähteandmeid, mis võivad sisaldada palju üksikasju. Ehkki võib olla ahvatlev lisada neid üksikasju avaldamise mõju suurendamiseks või üldise punkti tugevdamiseks, võib selline teave olla kasulik teistele, näiteks neile, kes on motiveeritud seda ära kasutama (nt võrguluure), mis aga võimendavad mõnda loetletud riskidest.

Näide.

Konfidentsiaalne tehniline teave suurema osa UK transpordiinfrastruktuuri kohta imporditi dokumenti koos mõne kujutisega. Need andmed ei olnud lugejale nähtavad, kuid otsingumootorid leidsid need üles ja andsid algmaterjali edasiseks ohustavaks veebiuuringuks.

Step 2. Prepare documents defensively

Ettenähtust rohkem sisaldava rikkaliku meedia (ingl rich media) importimise lihtsus on toonud kaasa mitmeid turvarikkumiste juhtumeid. Lisaks on mitmest elektrooniliselt avaldatud dokumendist leitud metaandmeid (andmeid andmete kohta), mis hõlmavad kasutaja- ja organisatsiooniteavet ning teavet, nagu sisemised failiteed ja URL-id, mis võivad samuti ohtu pakkuda.

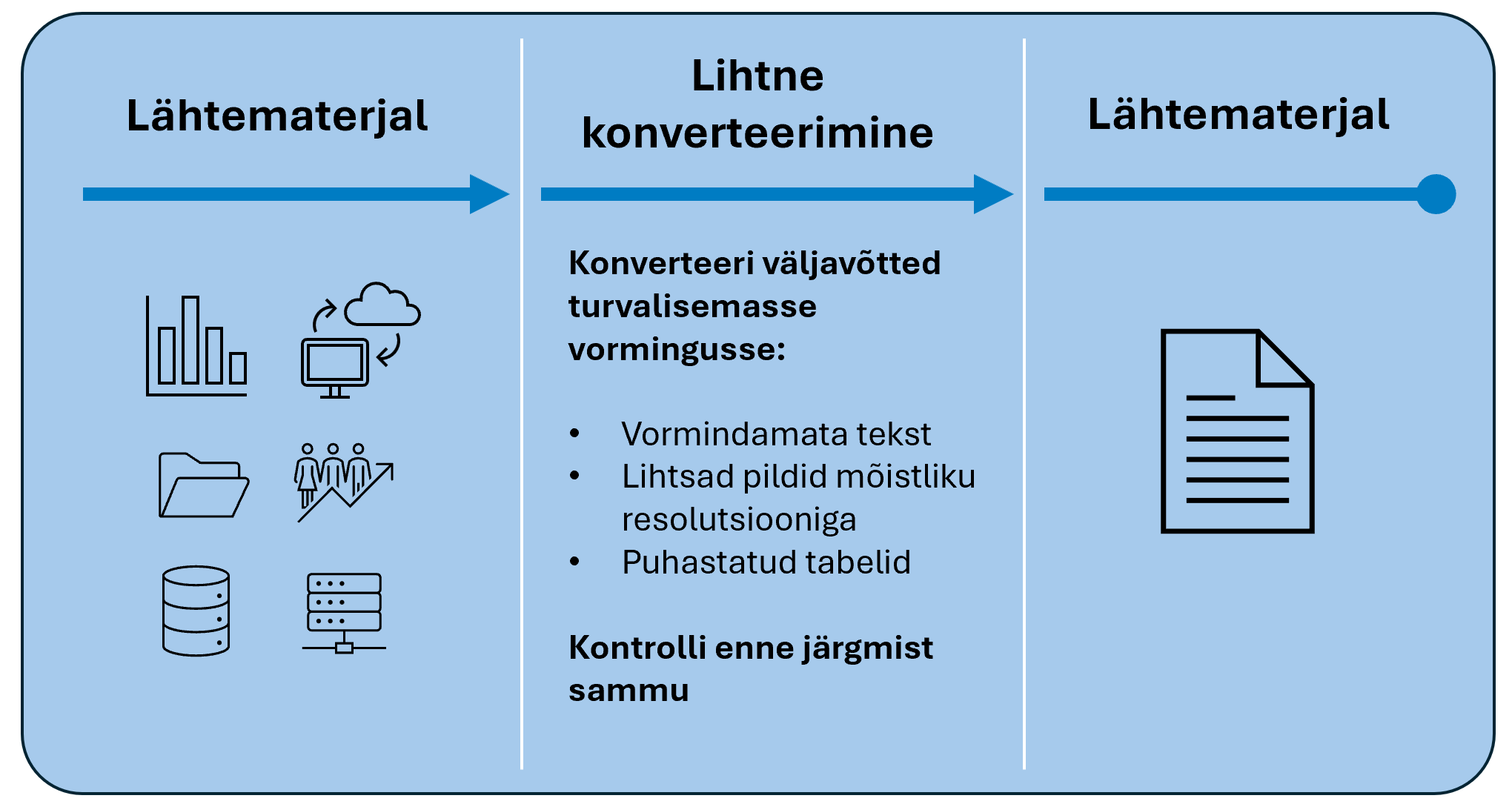

Võimalus teisendada lähtefailide kopeeritud jaotisi enne sihtdokumenti sisestamist on üldiselt saadaval enamikus rakendustes.

Joonis. Informatsiooni konverteerimine.

Paljude dokumentide puhul on see lihtsalt lähtematerjalist valitud väljavõte pildi või lihttekstina kleepimine. Võib olla kasulik teha seda vahepealses, puhtas dokumendis, enne kui kopeerite seda lõppdokumenti. Nende muudetud üksuste koopiate säilitamine võib minimeerida kiusatust naasta värskenduste jaoks lähtematerjali juurde või kui pilte ja tabeleid tuleb uuesti kasutada.

Kaitstav lähenemisviis aitab luua ka redigeeritud elemente sisaldavaid dokumente, vältides ainult rakenduse redigeerimisfunktsioonidele tuginemist, kui redigeerimise terviklikkus on ülimalt tähtis.

Näide.

2021. aasta jaanuaris jagas Euroopa Komisjon avalikult kõrgetasemelist dokumenti Covid-19 vaktsiini varase kasutuselevõtu pingelisel perioodil. Kuigi seda muudeti lepingulistel põhjustel üksjagu, ei läinud kaua aega, kui mitmed redigeeritud jaotised dokumendis avalikustati. EL tunnistas hiljem oma iga, kuid see tekitas ajakirjanduses märkimisväärset soovimatut kajastust.

Step 3. Check before publication

Dokumenti peaks kontrollima keegi teine kui selle autor, et veenduda, et on võetud kasutusele vajalikud riskide maandamise ja kaitsemeetmed. Selle kontrolli käigus tuleks kindlaks teha, kas lõppdokumendi koostamiseks kasutatud vahenditega on lisatud tundlikke andmeid.

Nende kontrollide toimumine ja nende tulemused tuleks dokumenteerida ja säilitada.

Step 4. Respond to incidents

Kui avastatakse, et ohtu kujutavad andmed on tahtmatult väljastatud, on parem käituda vastutustundlikult – ärge eeldage, et teised seda ei märka, kui seda pole veel märgatud. Kui haavatavus on ühes dokumendis tuvastatud, näitab kogemus, et vaenulik pool hakkab tõenäoliselt uurima muid potentsiaalseid infoallikaid, näiteks muudest avaldatud dokumentidest, ja kui see õnnestub, hakkab neid koondama. See võib viia muude teabe nõrkade külgede avastamiseni ja põhjustada küberjulgeoleku ohtude või muu pahatahtliku tegevuse.

Mõnel juhul võib intsidendi käsitlemine hõlmata osaliste teavitamist, keda see võis mõjutada, lisaks dokumentide endi suhtes parandusmeetmete kohaldamise. Kolmandate isikute kontrolli all olevate dokumentide kergesti ligipääsetavate koopiate haldamiseks võidakse nõuda riskipõhiseid otsuseid.

Software-specific advice

Alljärgnevas tabelis on toodud mõned rakendusepõhised juhised. Need ei asenda selles dokumendis kirjeldatud protsessi ja nõuandeid, kuid võivad aidata kasutajatel leida praktilisi meetmeid teatud tuvastatud riskide maandamiseks. Neid põhimõtteid võidakse muuta ja neid ei saa võtta kui ülemuslikku või siis kaitset kõikide võimalike riskide vastu. Kaitsev tegutsemine peaks eelnema enne tööriistaspetsiifiliste leevendusmeetmete rakendamist. Ülaltoodud näiteid 1 ja 2 poleks vaja olnud käsitleda kui oleks järgitud allolevaid juhised.

Näiteid tundliku informatsiooni eemaldamise kohta:

- Microsoft Office - Peit- ja isikuandmete eemaldamine dokumentide, esitluste või töövihikute kontrollimise teel

- Adobe Acrobat - PDF properties and metadata

- Adobe Acrobat - Removing sensitive content from PDFs

- Photos - How to remove the location from photos on multiple devices

Triage process for publication or disclosure of information

Sissejuhatus - protsessi vajadus

Organisatsioonide sees ja vahel eeldatakse head infohaldust, kuid teabe väljaselgitamiseks ja laiemas levitamise kokkuleppimiseks on vaja täiendavaid kaalupunkte. Käesolevas peatükis kirjeldatud protsess on välja töötatud avaliku sektori jaoks ja see puudutab neid üksikisikuid ja juhte, kes vastutavad või arvestavad teabe avaldamise või avalikustamise võimalikkusega, mida mõnikord nimetatakse informatsiooniks või lihtsalt andmeteks. Oluline on eristada andmeid, mis võivad olla üksuste või kirjete kogum, ja teavet, mis on kontekstiga andmed.

Tegemist ei ole ühekordse protsessiga, sest laiema infokeskkonna arengut silmas pidades tuleb jätkuvalt arvestada mõjuga, mida teabele juurdepääs avaldab. Näiteks kui uue või muudetud teabe avaldamine võib kahjustada praegu saadaoleva teabe tundlikkuse vähendamiseks kasutusele võetud meetmeid. Oluline on mõista, et teabeomanikul on pärast selle avaldamist pidev vastutus teabe kureerimise eest, sealhulgas perioodiline triaažiprotsessi üle vaatamine laiema infokeskkonna arengu valguses.

1. The concept of information ownership

Antud alapeatükis esitatud lähenemisviis möönab, et ettevõtteteave kuulub pigem ettevõttele kui üksikisikutele või ettevõttes olevatele üksustele. Siiski tuleb organisatsioonis rollidele määrata vastutus ja üksikisikud (või meeskonnad) täidavad neile määratud rolle. Üsna mugav on määrata infoomanikud (tavaliselt pigem ärigruppidest kui tehnilistest meeskondadest), kes aitavad neid kohustusi koordineerida. Kui kõnealuseks teabeks on isikuandmed, siis eeldatakse, et teabeomanik täidab andmekaitseseaduses sätestatud vastutava töötleja rolli.

Informatsiooni omandiõigus määratleb ka omaniku võime kõiki neid õigusi kolmandale osalisele määrata, jagada või loovutada. Seda kontseptsiooni rakendatakse tavaliselt keskmistes ja suurtes ettevõtetes, kus on tohutult tsentraliseeritud või hajutatud teabe hoidlaid. Andmete omanik vastutab selliste andmete valduse ja autoriõiguste taotlemise eest, et tagada nende kontroll ja võimalus rakendada õiguslikke meetmeid, kui nende omandiõigust rikub ebaseaduslikult sise- või välisüksus.

Peamine erinevus teabeomaniku ja teabehalduri vahel seisneb selles, et viimane vastutab igapäevaselt teabe kvaliteedi ja kättesaadavuse eest. Näiteks on tõenäoline, et haldur koostab teabe kvaliteedireeglid, mille alusel seda mõõdetakse, ja omanik kiidab need reeglid heaks. Teabehaldur täidab tõenäoliselt andmetöötleja rolli, nagu on määratletud andmekaitseseaduses, ja vastutab kureerimistoimingute eest, nagu näiteks isikute juurdepääsutaotluste käsitlemine, “õigus olla unustatud” taotluste rakendamise haldamine, ja teabe kvaliteedi säilitamise tagamine (nt vigade parandamine ja uuenduste juurutamine muudatuste või täienduste parandamiseks).

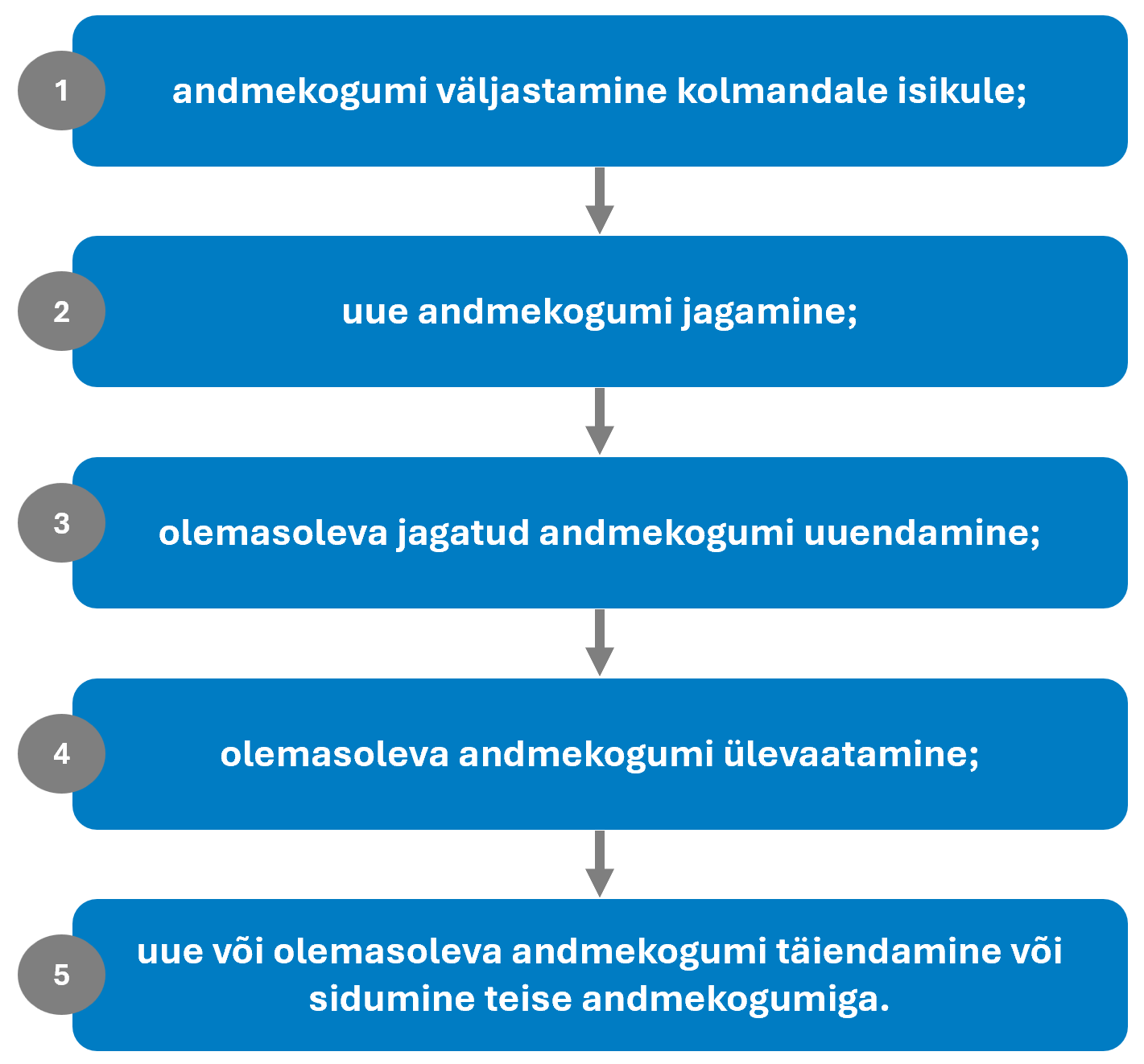

2. Overview of triage process

Protsess koosneb neljast peamisest etapist:

- Kehtestada teabe omandiõigus (alapeatükk 3)

- Määrata kindlaks triaažiprotsessi ulatus (alapeatükk 4)

- Viia läbi tundlikkusanalüüs (alapeatükk 5)

- Jätkuv valitsemine ja kureerimine (alapeatükk 6)

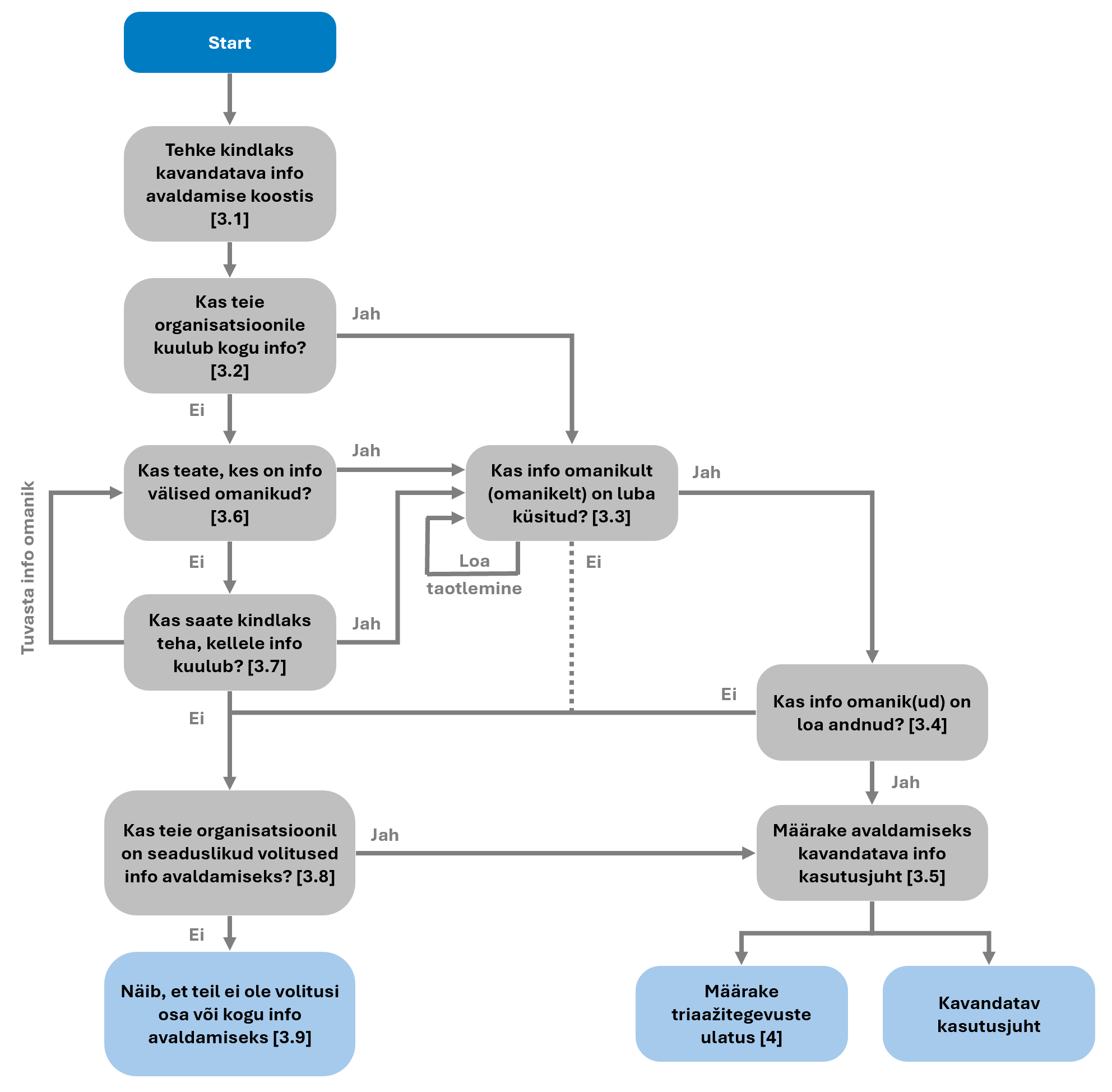

3. Establish information ownership

Kuigi organisatsioonil võib olla teabekogu, ei pruugi ta olla kogu teabe omanik, näiteks juhul, kui see sisaldab litsentsitud või autoriõigusega kaitstud kolmanda osalise sisu. Teabe omandiõiguse määramise protsess on kujutatud alloleval joonisel ja seda kirjeldatakse üksikasjalikumalt vastavates alalõikudes.

Joonis. Määratle andmete omandiõigus.

3.1. Identify the composition of the information

Enne teabe avaldamise kaalumist tuleb kindlaks teha selle sisu ja määratleda üksikud üksused nende kvaliteedi osas. Juhendina võib teabe kvaliteedi hindamiseks võtta järgmised omadused:

- täpsus – kui lähedal on info tõele? Kas vorming on kooskõlas mõõtmise või omandamise täpsusega? Kas mõõdetud väärtuste puhul on tulemuste täpsus kooskõlas kasutatud andurite/skaala täpsusega?

- selgus – kas teabe tähendus on üheselt mõistetav ja kas kasutajad saavad selle aluseks olevale andmemudelile juurde pääseda ja seda tõlgendada?

- täielikkus – kas teave on täielik või on selle katvuses lünki?

- järjepidevus – kas sama asi tuvastatakse ja määratletakse ühtemoodi, st kas kasutatakse ühtset andmemudelit? Kui andmeüksus esindab loendist valitud valikuid, kas on oht, et subjektiivsed hinnangud võivad järjepidevust mõjutada?

- päritolu – kes lõi teabe, millal ja kust see pärineb ning kuidas seda on töödeldud?

- õigeaegsus – kas on selge, millal teave koguti ja/või töödeldi?

3.2. Does your organisation own all of the information?

Eelmisel sammul koostatud teabe kirjelduse põhjal tuleks kindlaks määrata üksikute elementide või andmeüksuste omandiõigus. See päritoluteave peaks aitama kindlaks teha allikat ja seega ka potentsiaalset omandiõigust, kuid täiendavat hoolsuskohustust võib nõuda üksuste puhul, mille põhiandmed on automaatselt hangitud, näiteks postiaadressifailist (ingl postal address file, PAF) saadud aadressiandmed.

3.3 Has permission been requested from the information owner(s)?

Enne avaldamise suunas astumist tuleks küsida andmete omanike selgesõnalist nõusolekut. Sageli võib organisatsioonide sees omandiõigus olla eraldiseisev nende hoidmisest, kusjuures viimane on igapäevase infohalduse eest vastutav isik või meeskond, samas kui omanik võib asuda organisatsiooni teises osas.

Teatud juhtudel ei pruugi andmete omaniku luba küsida, näiteks avaliku info või keskkonnamäärustega seotud info taotluste puhul otsustab andmete avaldamise või mitte avaldamise eest organisatsioon, kelle käes on ka andmed.

3.4 Has permission been granted by information owner(s)?

Selles etapis tuleks andmete omaniku luba pidada ajutiseks, tingimusel et triaažiprotsess on lõpule viidud ja kui see on asjakohane, lepitakse kokku mis tahes avaldatud teabe haldamise ja kureerimise korralduses.

Ei tohiks eeldada, et kuna teabe omanik on andnud nõusoleku avaldamiseks ühe kasutusjuhu kohta, siis see nõusolek kehtib kõikide võimalike kasutusjuhtude kohta. Teabe omadused võivad kaitsemeetmete tõttu kasutusjuhtudel erineda ning sihtrühmad ja juurdepääsukorraldus võivad kasutusjuhtudel oluliselt erineda.

3.5 Establish use case for proposed information that you propose to publish

See on oluline samm, kuna kasutusjuhtumi aspekte tuleb käsitleda triaažiprotsessi osana, näiteks selleks, et määrata kindlaks, milliseid kohandamisi võib kasutada tundlikkuse vähendamiseks, säilitades samal ajal informatsiooni üldise terviklikkuse. Konkreetsed aspektid, mida kasutusjuhtumi väljatöötamisel arvesse võtta, on alljärgnevad:

- Kes on teabe potentsiaalsed kasutajad?

- Kuidas nad tõenäoliselt teavet kasutavad?

- Millised on tagajärjed kasutajatele, kui teave on halva kvaliteediga või ebaõige?

- Milliseid otsuseid nad püüavad teavet kasutades teha?

- Kas teabe detailsus mõjutab selle võimalikke kasutusvõimalusi?

- Kuidas teabele juurde pääseb? Kas see on:

- avatud teave, st avaldatud internetis ja alla laaditav ilma registreerimata või kontole sisse logimata?

- avalik teave, st kergesti juurdepääsetav interneti kaudu, kuid kasutajad peavad selle allalaadimiseks registreeruma või kontole sisse logima? See on asjakohane, kui teatud litsentsitingimused võivad olla informatsiooniga seotud;

- jagatud teave, st juurdepääsetav ainult konkreetsele rühmale või kinnitatud kasutajatele ja/või organisatsioonidele?

3.6 Do you know who is/are the external information owner(s)?

Kui informatsiooni sisu tervikuna ei kuulu selle avaldamist või avalikustamist plaanivale organisatsioonile, tuleb võtta täiendavaid meetmeid, et teha kindlaks selle teabe kui terviku või alamhulkade omandiõigus ja selle kasutamise tingimused. Kui kolmanda osalise omandiline kuuluvus on tuvastatud, on teabe avaldamise kaalumiseks vaja hankida teabeomaniku(te)lt luba (vt punkt 3.3).

3.7 Can you establish who owns the information?

See võib nõuda mõningaid uuringuid, et teha kindlaks, kes on sellise teabe omanik, mida organisatsioon ei pea enda omaks.

3.8 Does your organisation have legal powers to publish the information?

Võib osutuda vajalikuks kaaluda, kas teie organisatsioonil on teabe avaldamiseks vajalikud juriidilised volitused, kui:

- teabe omanikku ei ole enam olemas;

- teabeomanikku ei ole võimalik või otstarbekas jälgida;

- erandkorras ei ole teabeomaniku(te)lt loa küsimine avalikes huvides.

3.9 No authority to publish

Juhul, kui organisatsioonil puudub teabeomaniku nõusolek avaldamise kaalumiseks või kui omanik pole nõusolekut andnud ja organisatsioonil puudub avaldamiseks õigusvõime, ei tohiks organisatsioon teavet avaldada.

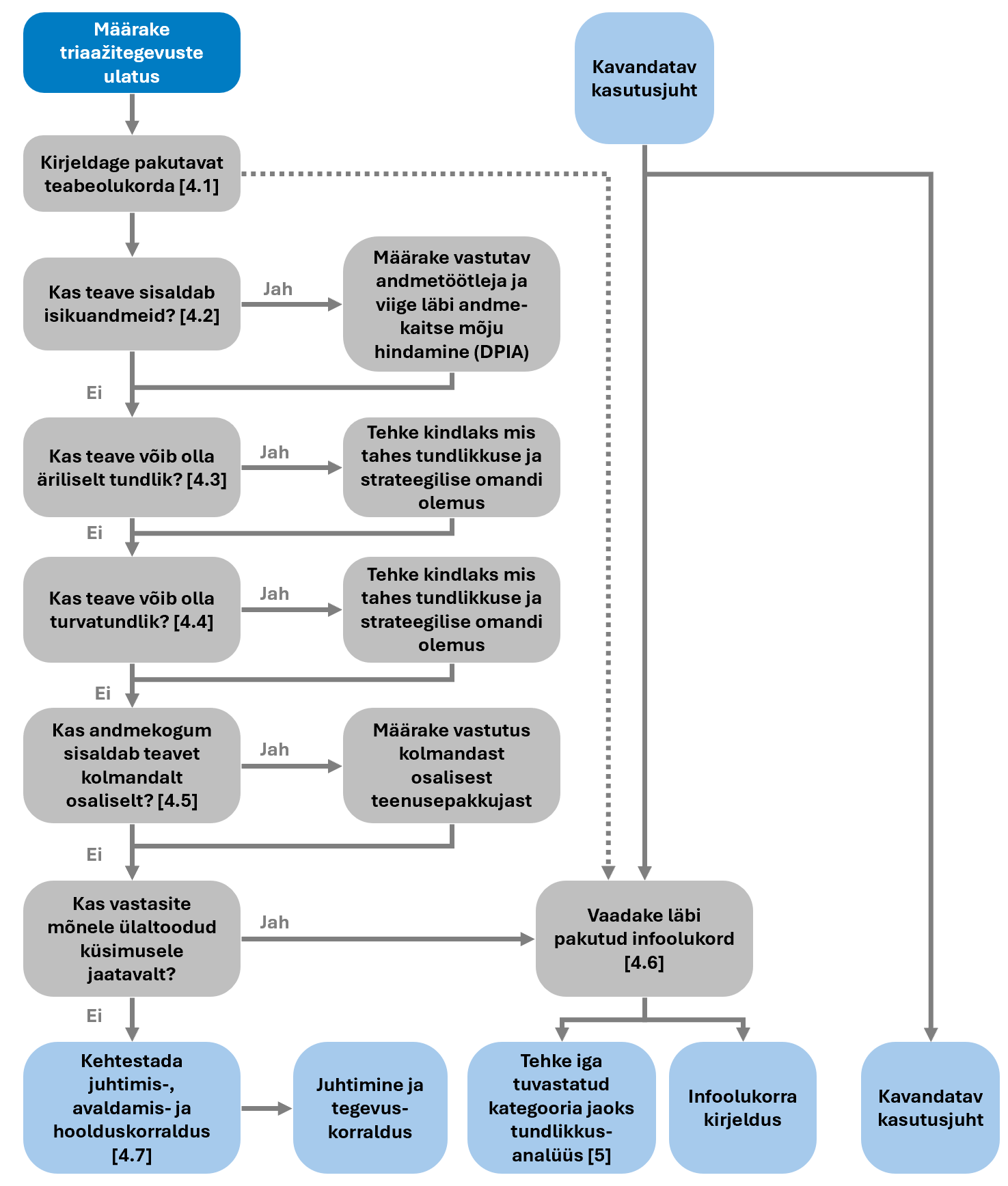

4. Establish scope of triage process

Olles saanud omaniku nõusoleku kaaluda informatsiooni avaldamist kas täielikult või osaliselt, on järgmise sammuna vaja hinnata triaažiprotsessi nõutavat ulatust. Seda sammu on illustreeritud alloleval joonisel ning täpsemalt kirjeldatud edasistes alalõikudes.

Joonis. Triaažiprotsessi ulatus.

4.1 Describe proposed information situation

Enne kui saab hinnata, kas teave võib olla tundlik, tuleb kindlaks teha teabe olukord ja keskkond, kuhu see avaldatakse. Infokeskkonda tuleks käsitleda nelja komponendina:

- Informatsioon: milline (muu) teave on infokeskkonnas, milles kavandatav väljastamine toimub? Kuidas kattub olemasolev avaldatud teave teie avaldatava teabega või seostub sellega? Seda teavet on vaja, et teha kindlaks, millised elemendid (põhimuutujad) on potentsiaalselt ohtlikud. Riskid võivad tuleneda agregeerimisest või ühe andmestiku statistilisest sobitamisest teisega, parandades seeläbi statistika avalikustamise tingimusi.

- Agentuur: agent võib olla inimene või automatiseeritud protsess (nt rakendus, mis analüüsib ja indekseerib avatud või avalikult kättesaadavat teavet), mis on võimeline toimima infokeskkonnas.

- Juhtimisprotsessid: see on seotud kasutajate ja/või agentide suhete ning teabe haldamisega. See võib hõlmata formaalset juhtimist (nt seadused, määrused, andmetele juurdepääsu kontroll või konfidentsiaalsuslepingud, litsentsimisega seotud kokkulepped ja eeskirjad, mis näevad ette ja/või keelavad kasutaja käitumist). See hõlmab ka käitumis- või kultuurinorme ja/või tavasid ning kasutajate eelduseid (nt isikud, kes analüüsivad teavet, et tuvastada tundlikku teavet, koondades kokku pealtnäha kahjutu teabe). Juhtimise seisukohast on vastutav osaline teabe omanik, kes nõustus selle avaldamisega. See on pidev vastutus, kuna teabe omanik peaks olema valmis vastama küsimustele, mis puudutavad tema nõusolekut selle avaldamiseks, ja nägema seda riskipõhise otsusena.

- Infrastruktuur: see hõlmab, kuidas infrastruktuur ning laiemad ühiskondlikud ja majanduslikud struktuurid kujundavad infokeskkonda. Infrastruktuur hõlmab omavahel seotud struktuuride (füüsilised, tehnilised) ja protsesside (organisatsiooni, juhtimis-, lepingulised, juriidilised) kogumit, mis moodustavad infokeskkonna. Vajaduse korral hõlmab see ka infotöötlussüsteeme.

Sõltuvalt punktis 3.5 sätestatud kavandatava kasutusjuhtumi teabele juurdepääsu korraldusest võib andmete omaniku ja kuraatorite kontrolli tase infokeskkonna üle oluliselt erineda.

Infosituatsioon käsitleb teabe ja selle keskkonna vahelise suhte kontseptsiooni.

Infoolukorrad võivad olla:

- staatiline, st infokeskkond on fikseeritud ning avaldatud info osas tehakse muudatusi minimaalselt kui sedagi;

- dünaamiline, st info ja keskkond võivad muutuda, mis võib hõlmata teabe voogedastust, teabe perioodilist uuendamist ja uue/täiendava teabe avaldamist.

4.2 Does information contain any personal data?

Isikuandmed hõlmavad ainult teavet füüsiliste isikute kohta, kes:

- keda saab või kes on tuvastatavad otseselt kõnealuse informatsiooni kaudu;

- keda saab kaudselt tuvastada ühe informatsiooni kombineerimise läbi teise informatsiooniga.

Selleks, et hinnata, kas teave sisaldab isikuandmeid, on vaja teada, mis on muu info või mis info võib olla koosesitatav. Ei piisa, kui püütakse otsustada, kas teave on isiklik või mitte, kasutades absoluutseid kriteeriume (nt andmete endi mittesuhtelisi omadusi). Seega tuleks hinnangu andmisel, kas teave sisaldab isikuandmeid, kaaluda, millises kontekstis ja täpsemalt millises infokeskkonnas see avaldataks.

GDPR-i artiklis 4 on isikuandmetel järgmine määratlus:

„isikuandmed“ – igasugune teave tuvastatud või tuvastatava füüsilise isiku („andmesubjekti“) kohta; tuvastatav füüsiline isik on isik, keda saab otseselt või kaudselt tuvastada, eelkõige sellise identifitseerimistunnuse põhjal nagu nimi, isikukood, asukohateave, võrguidentifikaator või selle füüsilise isiku ühe või mitme füüsilise, füsioloogilise, geneetilise, vaimse, majandusliku, kultuurilise või sotsiaalse tunnuse põhjal;

See on lai määratlus, eriti kuna koondamise kaudu teave, mis eraldiseisvalt ei tuvasta ega muuda isikut tuvastatavaks, võib koondamise või seostamise kaudu viia isiku tuvastamiseni või muuta isiku tuvastatavaks.

4.3 Could information be commercially sensitive?

Sarnaselt isikuandmete tuvastamisega tuleks läbivaatamisel arvesse võtta teavet keskkonnas, kus see avaldatakse. Kuigi tundliku äriteabe mõistele ei ole kindlat määratlust, peetakse seda üldiselt teabeks, mis avalikustamise korral võib kahjustada tarnija ärihuve (nt ärisaladused, kasumimarginaalid, uuendused või uued ideed) või ostja ostuhuve (näiteks eelarved, konkurentide pakkumise hind või sisu ja lepingu või tehingu finantstingimused). Neid huve on mõnikord üldistatud kui intellektuaalomandit ja õiguslikult siduvaid piiranguid.

Tarnija vaatenurgast võib ärisaladus sisaldada valemit, mustrit, seadet või teabe kogumit, mida tarnija äritegevuses kasutatakse, ja mis annab tarnijale võimaluse saada konkurentsieelise teiste ees, kes seda ei tea ega kasuta. Tundliku äriteabe olemasolu ei välista tingimata osa või kogu teabe avaldamist, kuid selle tundlikkuse vähendamiseks võib see nõuda täiendavat töötlemist, nagu on kirjeldatud jaotises 5.

4.4 Could information be security sensitive?

Turvalisuse seisukohast on tundlikkus seotud teabega, mille kadumine, väärkasutamine, muutmine või volitamata juurdepääs võib:

- kahjustada:

- üksikisiku või üksikisikute heaolu või turvalisust;

- kriitilise tähtsusega varade ohutust, turvalisust, terviklikkust või toimimist riiklikul ja piirkondlikul tasandil;

- tekitada riigile ärilist või majanduslikku kahju; ja/või

- ohustada riigi julgeolekut, sise- ja välisasju.

Tundlikkuse aste sõltub teabe olemusest ja ulatusest. Eriti murettekitav ja asjakohane on teave, mis võib:

- abistada vaenulikul luurel, näiteks haavatavate isikute tuvastamisel või tundlike varade tuvastamisel;

- võimaldada vaenulike või pahatahtlike tegude kavandamist ja läbiviimist.

Nagu nii isikuandmete kui ka tundliku äriteabe tuvastamisel, tuleks läbivaatamisel arvesse võtta teavet keskkonnas, kus see avaldatakse.

4.5 Does data set contain any information from a 3rd party?

Kolmanda osalise teabe olemasolu teabes tõstatab litsentseerimise, autoriõiguse ja nõusolekuga seotud probleeme. Sellise teabe olemasolu tuvastatakse tõenäoliselt kui teabe päritolu dokumenteeritakse ja analüüsitakse. See on eriti oluline, kui teave on koondatud mitmest allikast, mis omakorda võib olla teistest allikatest pärit teabe kõrvutamine või koondamine.

4.6 Have you answered yes to any of questions 4.2 to 4.5?

Kui eitavad vastused kehtivad kõigi ülaltoodud nelja jaotise pealkirjades esitatud küsimuste kohta, tuleks enne teabe avaldamist käsitleda punktis 4.7 kirjeldatud küsimusi. Kui aga vastus ühele või mitmele küsimusele oli jaatav, tuleb kaaluda kavandatava avalikustamise võimalikku tundlikkust ja punktis 5 toodud samme tuleks käsitleda paralleelselt jaotises 4.7 kirjeldatud tööga.4.7 Establish governance, publication and maintenance arrangements

4.7.1 Juhtimiskorraldus

Mõistlik on eeldada ja ette näha, et infokeskkond, kuhu teave avaldatakse, muutub aja jooksul, see võib olla tingitud tehnoloogilistest arengutest, saadaoleva teabe suurenemisest, uute analüüsivahendite ja -tehnikate väljatöötamisest, või muutustest kasutajaskonnas. Teabeomaniku ja haldajate kohustused ei lõpe andmete avaldamisega, tuleks kehtestada asjakohane juhtimiskorraldus. Kui mõni teave loetakse isikuandmeteks, tuleb andmekaitseseaduse sätted lisada juhtimiskorraldusse.

Kuigi teie avaldatud teavet võidakse lugeda avalikustamise ajal turva- või privaatsusriski mitte kujutavaks, ei pruugi see keskpikas perspektiivis nii jääda. Isikuandmete osas peaks olema seisukoht:

„Isikute tuvastamise viisid, mis on teostatavad ja kulutõhusad ning seetõttu tõenäoliselt kasutatavad, muutuvad aja jooksul. Kui otsustate, et teie valduses olevad andmed ei võimalda isikuid tuvastada, peaksite selle otsuse regulaarselt üle vaatama, pidades silmas uut tehnoloogiat või turvalisuse arengut või muudatusi teatud dokumentide avalikus kättesaadavuses.“

Sama kehtib ka muud tüüpi tundliku teabe kohta, uued vahendid ja/või muudatused infokeskkonnas võivad võimaldada turvalisuse või äriliselt tundlikku teavet järeldada või tuvastada.

Juhtimise seisukohast on mõistlik võtta kasutusele vähemalt järgmised meetmed:

- tuvastada ja jätkata avaldatavate andmete kvaliteedi jälgimist ja hindamist (vt punkt 3.1) ning teha see kvaliteetteave kõigile kasutajatele hõlpsasti kättesaadavaks;

- pidama registrit kogu teie poolt jagatud või avaldatud teabe kohta;

- kasutada käesolevas dokumendis kirjeldatud protsessi, et võrrelda kavandatud avaldamistegevusi varasemate avalikustamistega, et võtta arvesse võimalust, et väljaannete vahel võib olla seos või väljaannete variatsioone, mis põhjustavad tundliku teabe tahtmatut avalikustamist;

- jälgida ja olla teadlik teabekeskkonnas toimuvatest muutustest ja sellest, kuidas need võivad avaldatud teavet mõjutada:

- teadlikkuse hoidmine uute tehnoloogiate ja turvalisuse arengutest, mis võivad mõjutada teie teabeolukorda;

- teie avaldatava, jagatava ja levitatava teabetüüpide eeskirjade, määruste ja juhiste muudatuste jälgimine;

- praeguste ja uute avalike teabeallikate jälgimine, mis on saadaval nii internetis kui ka vajaduse korral traditsioonilisematest allikatest, nagu avalikest registritest, kohalikest kogukondadest, kinnisvaramaaklerite nimekirjadest, kutseregistritest, raamatukogust jne.

- võimalusel peaksite jälgima ka seda, kuidas teie teavet kasutatakse.

Ehkki võib soovitada, et avaldatud andmed peaksid olema avatud, tekitab see teabeomanikele kaks väljakutset:

- teil pole ettekujutust sellest, kes teavet alla laadib ja kasutab, ega võimalust mõõta, kas sellest on praktilist kasu;

- teabe kasutajaga ei ole võimalik kontakteeruda teabe paranduste teavitamiseks juhul, kui pärast avaldamist avastatakse vigu või puudusi.

Juhtimiskorralduse osana tuleks kaaluda teabe turbepoliitikat. Kuigi seda saab käsitleda igal üksikjuhul eraldi, on mõistlik lähenemine, et organisatsioon kehtestab infoturbe strateegia, mis tagab koordineeritud ja järjepideva lähenemisviisi järgmistele küsimustele:

- teabe tundlikkuse ja turvalisuse hindamine, mida organisatsioon:

- kaalub avaldamist, avalikustamist või jagamist; ja

- on juba avaldanud, avalikustanud või jaganud;

- otsused teabe asjakohase ja proportsionaalse käsitlemise kohta pärast hindamist:

- vähendada tundlikkust või turvaprobleeme vastuvõetava tasemeni; või

- ei teosta avaldamist;

- teabe jagamise lepingute läbivaatamine ja heakskiitmine, kui teabele juurdepääs ja teabe kasutamine on seotud teabeomaniku seatud piirangutega;

- infokeskkonda mõjutavate asjaolude muutumise käsitlemine.

4.7.2 Hoolduskorraldus

See hõlmab tegevusi, mille eesmärk on edastada teave avaldamiseks ja kasutamiseks sobival kujul ja viisil nende eesmärkide jaoks, milleks seda avalikustatakse. Hooldustööd hõlmavad tõenäoliselt järgmiste meetmete kombinatsioone:

- valideerimine ja kontrollimine;

- puhastamine; ümbervormindamine;

- rikastamine; liigutamine;

- integreerimine mitmest süsteemist;

- avaldatud teabe ajakohastamine; ja kus nõutud

- avaldatud teabe tagasivõtmine.

Teabe tagasivõtmisel tuleks kaaluda, kas on vaja seda arhiveerida, st andmeid paljundada või paigutada arhiivi, kus seda hoitakse, kuid kus ei toimu hooldust, kasutamist ega avaldamist. Kui teave on tagasi võetud ja vajaduse korral arhiveeritud, tuleks teave kustutada. See hõlmab teabe kõigi teadaolevate koopiate eemaldamist, et vältida teabe tahtmatut uuesti avaldamist.

4.7.3 Avaldamiskorraldus

Avaldamisprotsess, mis teeb teabe kättesaadavaks väljaspool organisatsiooni, peaks hõlmama asjakohaseid sõltumatuid läbivaatusi, et tagada väljastamisprotsessi osana nõutavate andmete kõik muudatused, mis on õigesti tehtud. Neid kontrolle tuleks kohaldada esmasel väljalaskmisel ja mis tahes hilisematel värskendustel.